SSPMとは?SaaSセキュリティ管理の自動化と設定不備対策をやさしく解説

SSPMとは

SSPM(SaaS Security Posture Management)とは、企業が使う複数のSaaSのセキュリティ設定を自動で点検するしくみです。設定ミスや過剰な権限、不要なアカウントなどを見つけて知らせてくれるため、担当者が一つずつ管理画面を確認しなくても、SaaS全体の安全な状態を保てます。

SaaSが業務の中心になり、Microsoft 365やSalesforceなど複数のサービスを並行して使う企業が増えました。利便性が広がる一方で、設定の見落としや過剰な権限付与による情報漏洩、第三者アプリ連携を経由した不正アクセスといった事故が後を絶ちません。 個別画面で各SaaSを管理する従来のやり方では、担当者の負担が増えるだけでなく、設定変更の積み重ねで安全な状態から少しずつ離れていく「コンフィグレーションドリフト」も見落とされがちです。 こうした課題に応えるしくみとして注目されているのが、SaaSセキュリティ管理に特化したSSPM(SaaS Security Posture Management)です。本コラムでは、SSPMの基本から機能、CSPM・CASBとの違い、選定時の判断基準までを実務目線で整理します。

目次

SSPMとは

SSPM(SaaS Security Posture Management)とは、企業が利用する複数のSaaSにおけるセキュリティ設定の不備や過剰なアクセス権限を自動的に検出し、リスクを可視化・管理するセキュリティソリューションです。

各SaaSのAPIに直接つないで、設定値・アクセス権限・データ共有ポリシー・第三者アプリの連携状況などを継続的に観察します。基準から外れた設定や脆弱性を見つけると、管理者へアラートを送信し、修正手順までガイドする製品もあります。手作業の点検では避けにくい見落としを抑え、インシデント発生前にリスクへ対処できる点が大きな特徴です。

主な監視対象となるSaaSは、Microsoft 365、Salesforce、Slack、Zoom、Google Workspaceなど、業務で広く使われているサービスです。

SSPMが求められる背景

SSPMのニーズが高まる背景には、SaaS市場の成長と、それに伴う新たなリスクの登場があります。

SaaS市場の拡大

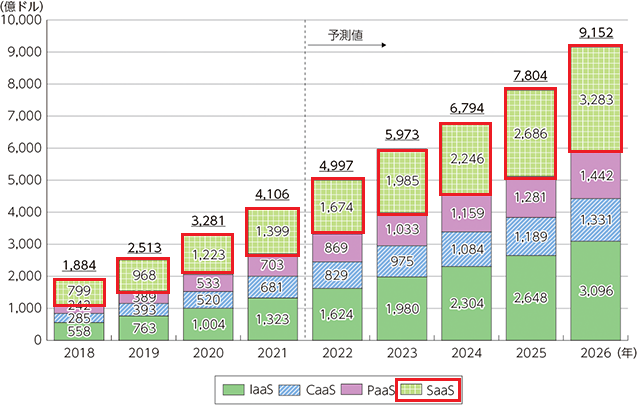

総務省のデータによると、世界のSaaS市場規模(売上高)は年々増加を続けており、2026年には3,283億ドルに達すると予測されています。

図:世界のパブリッククラウドサービス市場規模(売上高)の推移及び予測

参考:総務省「令和5年度 情報通信白書」を元に当社にて作成

設定不備とコンフィグレーションドリフト

SaaSは新機能の追加や仕様変更が頻繁に行われるため、導入時は適切だった設定が、運用の積み重ねで少しずつ安全な状態から外れていく傾向があります。設定の誤りで機密情報が意図せず公開されたり、不正アクセスの入口になる事例も報告されており、こうした「ドリフト」を継続的にチェックする手段が欠かせません。

総務省が2022年10月に公表した「クラウドサービス利用・提供における適切な設定のためのガイドライン」でも、設定不備を防ぐ手段としてSSPMやCSPMといった監視ツールの活用が推奨されています。

シャドーSaaS・生成AIツールの広がり

業務効率を求めて、現場の判断でSaaSや生成AIツールが導入されるケースが増えています。IT部門が把握していない「シャドーSaaS」や、企業データに連携された生成AIアプリは、事故が起きるまで存在に気づきにくく、発覚時には影響範囲の特定に時間を要します。OAuth連携を経由した第三者アプリは、思わぬ範囲のデータへアクセスできる権限を持っている場合もあり、棚卸しの仕組みが求められています。

管理負荷の増大

1社あたりが利用するSaaSの数は増え続け、それぞれを個別画面で管理するのは現実的ではなくなりました。アクセス権限の見直し、データ保護、コンプライアンス対応など、担当範囲は多岐にわたるため、横串で管理できるしくみが求められています。

SSPMの主な機能

SSPMには、SaaSセキュリティ管理を支える次のような機能が備わっています。

継続的な監視とリアルタイム通知

SaaSの状態を24時間体制で観察し、異常な設定変更や潜在的なリスクをすぐに検出します。重要度の高いイベントが起きた際は、定義した条件に従って管理者へ自動でアラートが届くため、被害が広がる前に手を打てます。

設定評価とリスクスコアリング

CISベンチマークやNIST SP 800-53などの業界基準に沿って、各SaaSの設定を自動でチェックします。検出された問題にはリスクレベルが付与され、優先度の高いものから順番に対処できます。修正手順がガイドとして提示される製品も多く、対応時間の短縮につながります。

第三者アプリ・OAuth連携の可視化

SaaSは外部サービスとOAuthでつながるしくみが広く使われていますが、付与した権限スコープが必要以上に広い、利用実態がないのに連携が残っているといった問題が起こりがちです。SSPMは連携アプリを一覧化し、リスクの高い接続を発見するため、SaaS間で広がる信頼の輪を健全に保てます。

ポリシー管理とコンプライアンス支援

社内ルールや業界規制を登録し、各SaaSが基準を満たしているかを定期的に確認します。SOC 2、ISO/IEC 27001、HIPAAなどへの準拠状況も画面上に表示され、監査の証跡作りや日々のコンプライアンス維持を支えます。

ユーザー権限・ID管理の監査

各ユーザーに付与されている権限を分析し、過剰な管理者権限、使われていないアカウント、退職者の残存アカウントなどを洗い出します。最小権限の原則が守られているかを継続してチェックでき、人手の棚卸しでは追いきれない範囲まで目が届きます。

SSPMを導入する4つのメリット

①セキュリティリスクの早期発見

設定ミスや脆弱な構成を自動で検出することで、インシデントが起きる前に手を打てます。定期的な評価と修正案の提示により、SaaSのセキュリティレベルを継続して引き上げられます。

②管理業務の負担軽減

複数のSaaSを一つのダッシュボードで横断管理できるため、サービスごとに管理画面を開く手間が省けます。担当者の作業負荷が大きく減り、より本質的なセキュリティ施策に時間を使えるようになります。

③コンプライアンス対応の効率化

SOC 2、CIS Benchmarks、ISO/IEC 27001、HIPAAなどの基準に沿った設定チェックが自動化されます。業界・地域ごとに固有の要件への適合状況も把握でき、監査時の証跡提示もスムーズに進みます。

④インシデント対応のスピードアップ

異常検知から対応までの一連の流れが自動化されるため、初動が早まります。関連するアラートを束ねて表示する相関分析により、一件ごとの対応に追われず、全体を見て的確な判断ができます。

SSPMとCSPM・CASBとの違い

SSPMと混同されやすいのが、CSPMとCASBです。守備範囲を整理しておきましょう。

SSPMとCSPMの違い

CSPM(Cloud Security Posture Management)は、AWSやAzure、Google CloudといったIaaS/PaaSのセキュリティ設定を監視するソリューションです。これに対してSSPMは、Microsoft 365やSalesforceなどSaaSアプリ内部の設定に特化しています。

守る対象のクラウドサービスのレイヤーが異なるため、両者は競合ではなく補完関係にあります。SaaSが中心の企業はSSPMから、IaaS/PaaS活用が進む企業はCSPMから着手するのが現実的です。CSPMの仕組みは関連コラムで詳しく解説しています。

SSPMとCASBの違い

CASB(Cloud Access Security Broker)は、ユーザーとSaaSの間に位置し、アクセスや通信をリアルタイムに制御するソリューションです。誰が、どの端末から、どんな操作をしているかを見るのが得意です。

一方のSSPMは、SaaS内部の設定状態をAPI経由で点検する役割を担います。CASBが「使い方」を、SSPMが「設定状態」を見ると整理すると、両者を組み合わせる意義がわかりやすくなります。SaaSセキュリティ管理に厚みを持たせたい場合は、両方の併用が選択肢となります。

SSPM導入時の選定ポイント

SSPMを選ぶ際には、次の観点から評価することが重要です。

対応SaaSの範囲

自社で使っているSaaSがすべて監視対象に含まれているかを確認しましょう。Microsoft 365のように複数のサービスを束ねた製品では、Outlook、SharePoint、Teamsといった構成要素のどこまでカバーされているかを細かく見ることが必要です。

事前に対象範囲をすり合わせておけば、導入後に「思った機能が使えない」というギャップを防げます。

評価項目の充実度

評価項目が豊富であるほど、設定不備の検出精度が高まります。アクセス制御、データ暗号化、ログ管理、多要素認証、第三者アプリ連携など、幅広い観点で点検できる製品を選びましょう。

SaaSは仕様変更が多いため、ベンダーが評価ルールを継続的にメンテナンスしているかも判断軸です。最新の基準で常時チェックできるしくみが備わっていることを確認しましょう。

カスタマイズ性

企業ごとにセキュリティポリシーや業務要件は異なります。自社の基準に合わせて評価項目やアラート条件を柔軟に設定できるかをチェックし、可能であればトライアル期間を活用して実環境で試すことをおすすめします。

サポート体制の充実度

導入後の運用を成功させるには、ベンダーの支援体制が鍵を握ります。次の点を確認しましょう。

- 24時間365日の技術サポート対応

- 脆弱性情報やセキュリティアップデートの定期提供

- 運用担当者向けトレーニングプログラムの有無

- 日本語でのコミュニケーションが可能か

日本国内に拠点を持つベンダーであれば、問題発生時の連絡や説明もスムーズに進みます。

SSPM導入前に行うべきこと

利用中のSaaSを棚卸しする

SSPM導入の第一歩は、社内で使われているSaaSを正確に把握することです。

IT部門が認識しているサービスだけでなく、各部門が独自に契約しているツールや、無料プランで導入されている生成AIサービスまで含めて洗い出しましょう。請求情報や利用申請の記録を突き合わせると、シャドーSaaSも見つけやすくなります。

利用頻度、保管しているデータの種類、アクセス権限の状態も合わせて整理しておくと、優先的に守るべきSaaSが明確になります。

IT資産全体の可視化も重要

SaaSに限らず、企業が使うIT資産全体を把握することは、SaaSセキュリティ管理の土台です。どのシステムにどんなデータが保管され、何台の端末が使われ、どのソフトが動いているかを知って初めて、本当に守るべき情報資産が見えてきます。

ALSOKでは、IT資産管理に必要な機能を厳選したWeb限定プランを提供しています。運用サポートも含まれているため、管理負担を抑えながらIT資産の可視化を進められます。お気軽にお問い合わせください。

SSPMに関するよくある質問

Q1. SSPMとCASBはどちらを導入すべきですか?

A. 目的によって異なります。設定不備によるリスクを事前に防ぎたい場合はSSPM、ユーザーの行動を見てリアルタイムに制御したい場合はCASBが向いています。両者は役割が補完関係にあり、組み合わせて使うことでSaaSセキュリティ管理に厚みが出ます。

Q2. 小規模企業でもSSPMは必要ですか?

A. 利用するSaaSの数や保管するデータの重要度によります。少数のSaaSしか使っていない場合は手動運用も選択肢に入りますが、複数サービスをまたぐようになったら、早めにSSPMの導入検討を始めることをおすすめします。

Q3. SSPMの導入にはどのくらいの期間がかかりますか?

A. 製品や企業規模により異なりますが、一般的には数週間から数ヶ月程度です。API連携の設定、初期評価の実施、運用ルールの策定など、複数の工程に時間を要します。

Q4. SSPMだけですべてのセキュリティリスクに対応できますか?

A. SSPMはSaaSの設定面に特化したソリューションです。マルウェア対策やエンドポイント保護、ID管理製品など、ほかのセキュリティ対策と組み合わせることで、層を重ねた防御につながります。

Q5. コンフィグレーションドリフトとは何ですか?

A. 導入時に正しく設定したセキュリティ構成が、運用の積み重ねで少しずつ安全な状態から外れていく現象を指します。SaaSは仕様変更や利用者ごとの設定追加が多いため発生しやすく、SSPMは継続的な監視で兆候を捉える役割を果たします。

Q6. 生成AIツールやOAuth連携アプリのリスクも検出できますか?

A. 多くのSSPM製品が、SaaSにOAuthで接続している第三者アプリや生成AIツールの一覧化に対応しています。広すぎる権限スコープや利用実態のない連携を可視化し、棚卸しと整理を支えます。

まとめ

SaaSの利用が広がるほど、設定面のセキュリティ管理は難しくなります。SSPMは、複数のSaaSをまたいで設定不備や過剰権限、第三者アプリ連携のリスクを自動で点検し、企業の情報資産を守る土台となるソリューションです。

まずは自社で使っているSaaSを正確に洗い出し、どこにリスクが潜んでいるかを把握することから始めましょう。自社に合ったSSPMを選ぶことで、SaaSセキュリティ管理のレベル向上と、担当者の負担軽減を同時に進められます。