CTEM(継続的脅威露出管理)とは?5つのステップと脆弱性管理との違いを解説

CTEMとは

2022年にGartnerが提唱したサイバーセキュリティのフレームワーク Zafranで、組織のITインフラ全体のセキュリティリスクを継続的に監視・評価・軽減するための取り組み Penteraです。

従来の「定期的な脆弱性スキャン」とは異なり、5つのフェーズを継続的に回すことで、本当に危険な脅威だけに絞って対処できます。

簡単に言えば、「自社のどこが狙われやすいかを常時把握し、重要なものから素早く修正し続ける仕組み」です。

クラウドやIoTの普及により、企業のITインフラは急速に複雑化しています。従来の定期的な脆弱性診断だけでは、日々変化するサイバー脅威に追いつけなくなってきているのが現状です。そうした背景から、組織の脅威露出を継続的に管理する新しいフレームワークとして、CTEM(Continuous Threat Exposure Management)が注目されています。ガートナーは、2026年までにCTEMに基づいてセキュリティ投資の優先順位を設定している組織は、侵害を受ける可能性が3分の1に減少すると予測しています。本コラムでは、CTEMの概要・特徴・必要性に加え、脆弱性管理との違いも含めて解説します。

目次

CTEMとは

CTEMは、米国の調査会社ガートナー社が2022年に提唱したセキュリティフレームワークで、「Continuous Threat Exposure Management:継続的脅威露出管理」の略称です。組織が直面する脆弱性や脅威を攻撃者の視点から継続的に特定・評価し、リアルタイムで対応するための体系的なしくみを指します。

CTEMの特徴は、単に脆弱性を発見するだけでなく、攻撃者がどのような経路(アタックパス)で重要資産に到達できるかを可視化し、ビジネスへの影響度に基づいて対応の優先順位を決定する点にあります。

従来は四半期ごと・年次の脆弱性診断が主流でしたが、CTEMではリアルタイムの監視と対応を実現します。従来のセキュリティ評価が定期的な「点」での評価だったのに対し、CTEMは「線」による継続的な監視・評価です。新たな脆弱性が発見された際にも、迅速に対処できます。

CTEMが注目される理由

デジタルトランスフォーメーション(DX)の加速により、企業のITインフラは拡大・複雑化の一途を辿っています。クラウドサービスの利用拡大、リモートワークの普及、IoTデバイスの増加により、攻撃対象となる領域(アタックサーフェス)が著しく広がっています。

日々報告される脆弱性の件数は増加傾向にあり、それを悪用したサイバー攻撃も増えています。AIを活用した攻撃手法の出現や、ランサムウェア被害の深刻化など、脅威はより高度・複雑になっています。さらに近年では、新たに公開された脆弱性の悪用コードが48時間以内に出回るケースも確認されており、従来の定期的なセキュリティ評価では対応が難しくなっています。

こうした環境変化から、リアルタイムで継続的な脅威管理の必要性が高まっており、CTEMへの関心が急速に高まっています。

露出管理と脆弱性管理 違い

CTEMを理解するうえで欠かせないのが、「露出管理(Exposure Management)」と「脆弱性管理(Vulnerability Management)」の違いです。どちらもリスク低減を目的としていますが、そのアプローチと対象範囲が大きく異なります。

| 観点 | 脆弱性管理 | 露出管理(CTEMの中核) |

|---|---|---|

| 対象範囲 | 既知のソフトウェア・ハードウェアの欠陥(CVE)が中心 | 設定ミス、認証情報漏洩、シャドーITなど、あらゆる露出を含む |

| 優先順位付け | CVSSスコア(深刻度)が主な判断基準 | 実際の攻撃経路・資産の重要度・ビジネス影響を総合判断 |

| 視点 | 技術的な欠陥を網羅的に修正する「守り」の発想 | 攻撃者が実際に侵入できる箇所に集中する「戦略的」な発想 |

| アプローチ | 定期スキャン→パッチ適用のサイクルが基本 | 継続的な監視・検証・対応のサイクルを繰り返す |

脆弱性管理はセキュリティ衛生の基盤として引き続き重要です。一方でCTEMは、脆弱性管理を内包しながら、露出の実態・攻撃パス・ビジネスリスクという視点を加えた上位フレームワークといえます。パッチ未適用の脆弱性があっても外部から到達できなければ即時対応は不要と判断するなど、より実践的なリスク評価が可能になります。

CTEMを構成する5つのステップ

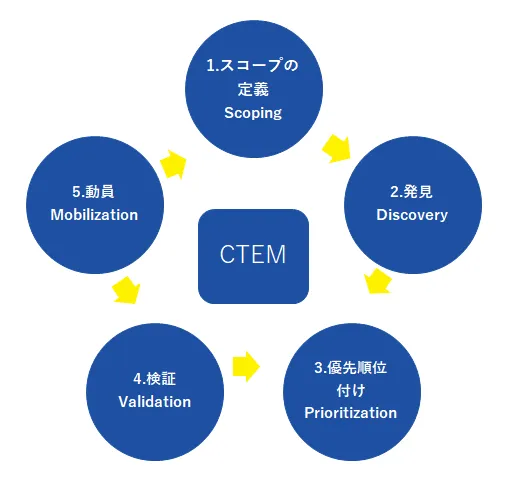

CTEMは以下の5つのステップを継続的に繰り返すサイクルとして実施されます。

図:CTEMのステップ

スコープの定義(Scoping)

組織の資産を把握し、保護すべき対象範囲を定義します。IT部門だけでなく、事業部門・経営層も巻き込み、ビジネス視点から守るべきスコープを明確にすることが重要です。

- ビジネスクリティカルな資産の特定

- 保護すべき重要データの把握

- 規制要件の確認

- 対象範囲の明確化

発見(Discovery)

定義されたスコープ内で、脆弱性や露出している部分を特定します。シャドーITや未管理の資産の発見も含まれます。

- 資産の自動発見

- 脆弱性スキャン

- 設定ミスの検出

- 未管理の資産の発見

- 新たな脅威の特定

優先順位付け(Prioritization)

発見された脆弱性・露出に対し、リスク評価に基づいた優先順位付けを行います。従来のCVSS(共通脆弱性評価システム)スコアだけでなく、攻撃経路の複雑さ、重要資産への到達可能性、既存の対策状況などを総合的に判断します。

- 脆弱性の深刻度評価(CVSSスコア)

- ビジネスへの影響度分析

- 攻撃可能性の評価(攻撃経路の存在)

- 既存セキュリティ対策の有効性確認

- リスクスコアリング・対応優先度の決定

検証(Validation)

優先順位に従って対策を実施し、その有効性を検証します。ペネトレーションテストやBAS(Breach and Attack Simulation)ツールを活用し、「実際に攻撃者がその脆弱性を悪用できるか」を客観的に確認します。

- 対策の実施テスト

- 有効性の確認

- 残存リスクの評価

- 新たな対策の必要性判断

動員(Mobilization)

検証された対策を本番環境に展開し、実際の対応を実施します。IT部門・開発部門・セキュリティ部門が連携して進めることが重要で、実施内容を次サイクルにフィードバックし継続改善につなげます。

- セキュリティ対策の本番適用

- 必要なリソースの配置

- チーム間の連携と進捗管理

- 結果の測定と次サイクルへのフィードバック

これらの5つのステップは1回で終わるものではなく、継続的なサイクルとして実施されます。このサイクルにより、組織は常に変化する脅威に対して効果的な対応を維持できます。

類似サービスとの違い

CSPM(Cloud Security Posture Management)との違い

CSPMはクラウド環境の設定ミスや準拠性に特化していますが、CTEMはより広範な脅威露出の管理を目的としています。

| 項目 | CSPM | CTEM |

|---|---|---|

| スコープ | クラウド環境のみを対象 | オンプレミス環境も含めた包括的な管理 |

| 機能 | 設定チェックが中心 | 脆弱性管理、脅威検知、リスク評価など広範な機能 |

| 判断軸 | 準拠性重視 | リスクベース |

CTEMを実現するための主要なソリューション

CTEMは包括的なフレームワークであり、複数のセキュリティソリューションを組み合わせることで実現します。

EASM(External Attack Surface Management)

インターネットに公開されているIT資産を外部から継続的に監視し、攻撃者から見える脆弱性を特定します。

BAS(Breach and Attack Simulation)

実際の攻撃手法をシミュレーションし、セキュリティ対策の有効性を検証します。CTEMの「検証」ステップで特に重要な役割を担います。

CTI(Cyber Threat Intelligence)

最新の脅威情報を収集・分析し、攻撃者の動向に基づいてリスクを予測します。

CAASM(Cyber Asset Attack Surface Management)

組織内部のIT資産を網羅的に把握し、内部からの攻撃経路を可視化します。

ASM(Attack Surface Management)との違い

ASMは外部からの攻撃表面の管理に重点を置きますが、CTEMは内部システムも含めた総合的な脅威管理を行います。ASMは「何が外部に見えているか」を把握するレーダーであり、CTEMはその情報を含めて「危険度を評価し、優先順位をつけて対処する」司令塔のような存在です。

| 項目 | ASM | CTEM |

|---|---|---|

| 管理範囲 | 外部から見える攻撃表面に焦点 | 内部の脆弱性も含めて管理 |

| 役割 | 攻撃者視点でのスキャンが中心 | 組織全体のリスク管理を担う上位フレームワーク |

CDR(Cloud Detection and Response)との違い

CDRはインシデントの検知と対応に焦点を当てていますが、CTEMは予防的な脅威管理を重視します。

| 項目 | CDR | CTEM |

|---|---|---|

| タイミング | インシデント発生後の対応が中心 | 事前予防を重視 |

| スコープ | セキュリティインシデントへの対応に特化 | 包括的なリスク管理を提供 |

CTEMの導入メリット

CTEMを導入することで、以下のようなメリットが期待できます。ガートナーの調査によれば、2026年までにCTEMプログラムに基づいてセキュリティ投資の優先順位を設定している組織は、侵害を受ける可能性が3倍低くなると予測されています。

セキュリティ体制の強化

包括的な可視性の確保

組織内のすべての資産とそのセキュリティ状況をリアルタイムで把握できます。シャドーITの発見や、クラウドリソースの管理も容易になります。

迅速な脆弱性対応

新しい脆弱性が公開された際に、影響を受ける可能性のあるシステムを即座に特定し、対応を開始できます。

インシデント対応の時間短縮

早期検知による被害の最小化

異常の早期検知により、インシデントの影響を最小限に抑えられます。エンドポイントの挙動監視まで含めると、侵害後の横展開(ラテラルムーブメント)を早期に封じ込めることができます。なお、EDR(Endpoint Detection and Response)はCTEMが重視するエンドポイント保護の実装手段のひとつとして機能し、CTEM全体の検知・対応力を底上げします。

自動化された対応プロセス

一般的な脅威への対応やインシデントレポートの作成が自動化されるため、対応にかかる工数を削減できます。

経営層への説明

直観的なダッシュボード

セキュリティリスクの状況を、経営層でも理解しやすい形で可視化します。リスクスコアの推移や主要KPIをグラフィカルに表示可能です。

ビジネスインパクトの明確化

セキュリティリスクをビジネスへの影響度で表現することで、投資判断や優先順位付けがしやすくなります。

そのほかの副次的なメリット

コンプライアンス対応の効率化

継続的なモニタリングとレポーティングにより、各種規制・コンプライアンス要件への対応が容易になります。

セキュリティチームの生産性向上

セキュリティパッチの自動適用・脆弱なサービスの自動停止・セキュリティ状態の自動レポート作成など、日常的な作業の自動化により、チームはより戦略的な業務に注力できます。

導入時の注意点と課題

効果的な導入プロセス

CTEMを効果的に導入するには、まず目標と現状を明確にして計画を立案し、社内チームの共通認識を醸成しながら技術的な準備を進めることが求められます。最初は範囲を絞って実際の運用を確認し、得られたデータをもとに全体展開へと移行します。定期的な評価とフィードバックで継続的な改善を図ることが成功の鍵です。

課題

技術的な課題

CTEMの導入では、既存システムとの統合が主な技術的課題として挙げられます。特に、レガシーシステムとの連携や、複数のセキュリティツールとの統合には慎重な計画が必要です。不十分な統合は脅威検出の精度に影響を及ぼす可能性があります。

組織的な課題

社内のセキュリティポリシーとCTEMの運用方針の整合性を確保し、従業員へのトレーニングも欠かせません。適切なリソース配分と役割の明確化が、CTEMを最大限に活用するうえで重要です。

CTEMはまだ早いと感じた方は

CTEMの重要性はご理解いただけたかと思いますが、組織の規模によっては、すぐに取り組むことが難しいケースもあるでしょう。

そうした場合には、まず社内で利用しているIT資産の管理から始めることをおすすめします。

自社で利用中のシステムの数、保管されているデータ、利用しているPCやモバイル端末とソフトウェアの実態を把握することが、組織として本当に守るべき資産を特定するための第一歩です。資産の全体像が見えて初めて、最適なセキュリティ対策が立てられます。

ALSOKでは、IT資産管理に必要な機能を厳選したお得なWeb限定プランを提供しています。運用サポートも付いており、運用負担を最小限に抑えることができますので、お気軽にお問い合わせください。

進化を続けるCTEM

CTEMは現在も進化の途上にあるフレームワークです。特にAIとの連携強化は重要なトレンドで、機械学習を活用した脅威情報の検知精度向上や、リスク評価の自動化・高度化が期待されています。また、2026年にかけてはAIエージェントによるワークフローの自動化が進み、露出管理の優先順位付けや対応票の生成・担当者への割り当てまでを自律的にこなす仕組みが普及しつつあります。

クラウドセキュリティとの統合も加速しており、マルチクラウド環境における統合的な脅威管理が現実のものとなってきています。

CTEM よくある質問(Q&A)

Q. CTEMと脆弱性管理は何が違うのですか?

脆弱性管理は既知のソフトウェア欠陥(CVE)の発見とパッチ適用を主な目的とし、CVSSスコアを中心に優先順位を判断します。一方、CTEMはソフトウェアの欠陥だけでなく、設定ミス・認証情報の漏洩・シャドーITなどあらゆる露出を対象とし、実際の攻撃経路やビジネスへの影響度を踏まえて優先順位を決めます。脆弱性管理はCTEMの一部として機能するもので、CTEMはその上位フレームワークに位置づけられます。

Q. CTEMの「露出(エクスポージャー)」とは何を指しますか?

セキュリティ用語での「露出(エクスポージャー)」とは、脆弱性や設定ミスなど、組織の弱点が攻撃者にさらされている状態を指します。CVEに代表されるソフトウェアの欠陥だけでなく、クラウドの設定ミス・外部に公開された不要なポート・管理されていないデバイス・漏洩した認証情報なども含まれます。

Q. CTEMはどのような規模の組織に向いていますか?

CTEMは大企業から中堅企業まで幅広く適用できるフレームワークです。規模が大きいほどIT資産が複雑化するため導入効果は高まりますが、小規模な組織でも段階的に取り組むことは可能です。まずはIT資産の可視化や外部攻撃対象領域の把握といった入り口から始め、徐々にCTEMのサイクル全体へ移行するステップを踏むことが現実的です。

Q. CTEMを導入すると、どのくらいセキュリティ侵害リスクを下げられますか?

ガートナーは、2026年までにCTEMに基づいてセキュリティ投資の優先順位を設定している組織は、そうでない組織に比べてセキュリティ侵害を受ける可能性が3分の1(約67%減)になると予測しています。継続的な監視と優先順位付けにより、攻撃者が悪用できる露出を事前に減らせることが主な理由です。

Q. EDRはCTEMとどう関係しますか?

EDR(Endpoint Detection and Response)は、端末上での脅威検知・封じ込め・復旧を担うソリューションです。CTEMが「組織全体の脅威露出を継続的に管理する」フレームワークであるのに対し、EDRはCTEMの「発見」「検証」「動員」ステップにおけるエンドポイント保護の実装手段として機能します。特に侵害後の横展開(ラテラルムーブメント)を早期に封じ込めるうえで、EDRはCTEM全体の実効性を高める重要なピースのひとつです。

まとめ

CTEMは、現代のサイバーセキュリティ課題に対する効果的なフレームワークとして、その重要性が増しています。組織がデジタル化を推進するなか、CTEMの導入はセキュリティリスクの効果的な管理と、ビジネスの継続的な成長を両立させるための重要な要素となっています。 今後は、AI技術の発展やクラウドサービスとの統合が進み、CTEMの機能はさらに進化していくことが予想されます。

CTEMの第一歩として、以下のステップから始めることをおすすめします。

- 重要資産の特定:ビジネスに不可欠なシステムやデータを洗い出す

- 外部攻撃対象領域の把握:インターネットに公開されている資産を確認

- 既存のセキュリティツールの棚卸し:現在使用しているツールがCTEMのどのステップをカバーしているか確認

- 段階的な導入計画の策定:まずは外部攻撃対象領域から始め、徐々に内部環境へ拡大

ALSOKでは、CTEM導入に向けた脆弱性診断やペネトレーションテストなど、各ステップをサポートするサービスを提供しています。情報セキュリティの無料相談も行っておりますので、ぜひお気軽にご相談ください。