CSPMとは?クラウドの設定ミスを防ぐ仕組み

AWS・Microsoft Azure・Google Cloudなどを併用する企業が増え、管理画面や設定項目の違いから設定ミスが起こりやすくなっています。海外の調査では、クラウド事故の多くが「設定不備」に起因すると指摘され、事前に見つけて直す仕組みが欠かせません。本記事では、マルチクラウド環境のセキュリティを支えるCSPM(Cloud Security Posture Management/クラウドセキュリティ態勢管理)について、必要な理由、主な機能、類似ツールとの違い、選び方までをやさしく解説します。

この記事のポイント

- CSPMは、AWS・Azure・Google Cloudなどマルチクラウド環境の設定ミスを継続的に見つけ、是正するためのソリューションです。

- クラウド事故の多くは「設定不備」が起点となっており、共有責任モデル上、利用者側の管理が欠かせません。

- CSPMはCISベンチマークやNIST SP 800-53などの基準と自動照合し、公開ストレージや過剰なIAM権限といった入口段階のリスクを可視化します。

- CWPP・CIEM・CNAPPなど類似ツールと役割が異なるため、組み合わせて多層で守る考え方が大切です。

- CSPMの自動監視に加え、クラウド診断やペネトレーションテストなど第三者評価を組み合わせると、複合的な攻撃経路への備えが強まります。

目次

CSPMとは何か

クラウドセキュリティ態勢管理の基本

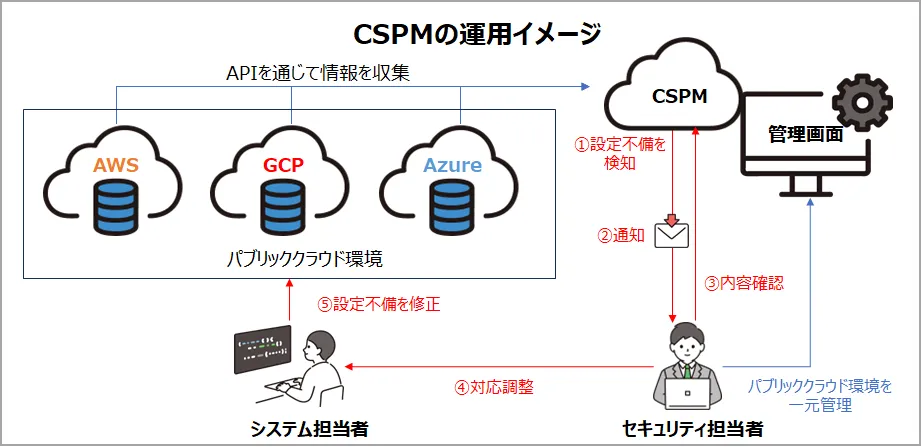

CSPMは「Cloud Security Posture Management」の略で、日本語では「クラウドセキュリティ態勢管理」と訳されます。AWS、Microsoft Azure、Google Cloudなどのクラウド設定を継続的にチェックし、設定ミスや構成上のリスクを見つけて通知・修正するソリューションです。

CSPMは各クラウド事業者のAPI(サービス同士がデータをやり取りする窓口)経由でリソース情報を収集し、CISベンチマーク(CIS:Center for Internet Security が公開する設定の推奨基準)や業界規制と照合して、問題のある設定を可視化します。エージェント(監視用の常駐ソフト)を各サーバーに入れずに運用できる製品が多く、導入負荷を抑えやすい点も特長です。

引用:IPA「クラウドセキュリティ ~設定ミスとの付き合い~」を参考に当社にて作成

CSPMが持つ5つの特徴

CSPMには、従来のオンプレミス向けセキュリティ製品にはない特徴があります。主な点は次のとおりです。

- 動的な環境への追随:クラウドの追加・変更・削除をAPI経由で取り込み、変化に合わせて監視を続けます。

- マルチクラウド対応:AWS、Azure、Google Cloudを横断し、1つのダッシュボードで設定状況を把握できます。

- 自動化:設定ミスの検知から通知、場合によっては修正まで自動で処理します。

- 規制・基準への対応:CISベンチマーク、PCI DSS、ISO/IEC 27001などへの準拠状況をまとめて評価できます。

- 開発工程への組み込み:DevSecOpsに合わせ、Infrastructure as Code(IaC)段階で設定を検査する機能も広がっています。

CSPMが求められる背景

マルチクラウド化で増える設定管理の負担

総務省「令和6年版 情報通信白書」では、クラウド利用企業の割合が年々上昇しており、複数クラウドを組み合わせるマルチクラウド運用も一般化した状況が示されています。AWS、Azure、Google Cloudは設計思想や用語、初期設定が異なり、各環境を個別に管理していると「片方は安全側の既定、もう片方は逆」といった食い違いが起こりがちです。

加えて、クラウド事業者は新機能を継続的にリリースしており、運用担当者が最新のベストプラクティスに追いつくのは容易ではありません。ストレージの公開範囲、IAM(Identity and Access Management:利用者と権限の管理)ロールの既定ポリシー、ログ取得などは、知らないうちに緩く運用されがちな領域です。

クラウド特有のリスクと共有責任モデル

クラウドの安全性は、事業者と利用者で守る「共有責任モデル」に基づきます。IaaS(仮想サーバー型)やPaaS(開発基盤型)では、物理インフラの保護は事業者側、アクセス権限、暗号化、ネットワーク設定などは利用者側の責任です。クラウド側が安全でも、利用者の設定ミスがあれば情報漏えいにつながります。

さらに、IT部門が把握していない「シャドーIT」や、テスト用に作ったバケット・VMの放置も、攻撃者に狙われる原因になります。IPA(情報処理推進機構)「情報セキュリティ10大脅威 2026」でも、組織向け脅威としてクラウド関連リスクが繰り返し挙げられています。

実際に起こり得る攻撃シナリオ

CSPMの必要性を理解するため、海外で報告されている典型的な手口を、MITRE ATT&CK®(攻撃者の戦術と技術を体系化したフレームワーク)に沿って紹介します。

- ①初期侵入:

開発者が急ぎの作業でAmazon S3バケットを公開設定のまま残す。インターネット上の自動スキャンツールが、数分〜数十分で公開ストレージを発見します。 - ②認証情報の窃取:

公開バケットに置かれた設定ファイルやバックアップから、IAMのアクセスキーが見つかることがあります。 - ③権限昇格・横展開:

取得したキーに広い権限(例:s3:*やiam:*)が付いていると、攻撃者は他のリソースに到達しデータを持ち出します。

個々の操作は小さなミスでも、組み合わさると深刻な漏えいに直結します。CSPMは、①の公開バケットや③の過剰権限のような入口段階のリスクを自動で発見し、警告を出す役割を担います。

CSPMの主な機能

CSPM製品により差はありますが、一般的には次のような機能がそろっています。

クラウド資産の可視化

- リソースのインベントリ化:アカウント、VM、ストレージ、データベース、コンテナを一覧化します。

- リアルタイムの変化追跡:新規作成や設定変更をAPIイベント経由で取り込み、短時間で状態を更新します。

- 関係性の把握:リソース同士のつながりを図示し、危険な経路を見つけやすくします。

設定ミスの検知と修復支援

海外調査機関Gartnerは、今後のクラウド事故の大半は利用者側の設定ミスに起因すると見込んでいます。CSPMは以下の機能でこのリスクを下げます。

- 基準との自動比較:CISベンチマークやNIST SP 800-53などに照らして逸脱を検出します。

- 即時アラート:「S3バケットが公開になった」「MFA未設定のIAMユーザーが作られた」などの変化を通知します。

- 修復の手順提示/自動修復:対処手順(ランブック)を提示するタイプと自動で戻すタイプがあり、自動修復は範囲を決めて使うのが安全です。

コンプライアンスの継続評価

- 規格マッピング:ISO/IEC 27001、PCI DSS、HIPAA、GDPRなどへの準拠状況を項目単位で表示します。

- 独自ポリシー:「本番環境のストレージは必ず暗号化」など自社ルールを追加して定期チェックできます。

- 監査向けレポート:経営層や監査人向けのサマリーを自動生成します。

脅威検知と対応支援

- 異常検知:機械学習を用い、普段と異なるAPI呼び出しや権限変更を検出します。

- 対応の自動化:事前に定義した手順で危険な設定変更を差し戻す、チケットを発行するなどの処理を行います。

- 他ツールとの連携:SIEM、SOAR、Slack・Teamsなどと連携し、運用チームの対応時間を短縮します。

CSPMと類似ツールの違い

クラウドセキュリティには似た略語のツールが多く、役割を整理して理解することが大切です。

CSPMとCWPPの違い

CWPP(Cloud Workload Protection Platform)は、仮想マシンやコンテナなど「動いているワークロード」を守るツールです。CSPMが設定面を見るのに対し、CWPPは実行中のプロセスやメモリの不審な振る舞いを監視します。守備範囲が異なるため、組み合わせて使うケースが多く見られます。

CSPMとCIEMの違い

CIEM(Cloud Infrastructure Entitlement Management)は権限に特化したツールで、未使用権限、過剰な管理者権限、アクセスキーの放置などを見つけ、最小権限(Least Privilege)の実現を支えます。CSPMが設定全般、CIEMがID・権限のリスクに強みを持ちます。

CSPMとCASB・SSPMの違い

CASB(Cloud Access Security Broker)はSaaS利用の制御、SSPM(SaaS Security Posture Management)はMicrosoft 365やSalesforceなどSaaS内部の設定監視を担います。CSPMは主にIaaS/PaaSの設定を扱うため、CASB・SSPMと補完関係にあります。

CSPMとCNAPPの関係

CNAPP(Cloud-Native Application Protection Platform)は、CSPM、CWPP、CIEM、KSPM(Kubernetes設定監視)などをまとめた統合型プラットフォームです。CSPM単体で使う場合と、CNAPPの一機能として使う場合があり、運用規模や既存ツールとの整合性で選ばれます。

CSPM導入で得られるメリット

マルチクラウドのセキュリティ状況の見える化

AWS、Azure、Google Cloudの設定状況を1画面で確認できるため、クラウドごとに担当が分かれていても同じ基準で評価できます。公開設定のストレージ、暗号化されていないデータベース、広すぎるIAM権限など、優先度の高い問題から手を付けやすくなり、対策のすき間を減らせます。

運用効率の向上と人的ミスの抑制

手作業での設定確認は、クラウドの規模が大きくなるほど現実的ではなくなります。CSPMは継続的に自動スキャンを行い、問題のある設定だけを通知するため、担当者は優先度の高い対応に集中できます。設定変更の履歴も残り、「誰が、いつ、どこを変えたか」を追跡できるのも利点です。

コンプライアンスと監査対応の負担軽減

ISO/IEC 27001やPCI DSSなどの認証更新では、設定根拠の提示が求められます。CSPMで生成されるレポートを証跡として活用すれば、監査準備の時間を短縮できます。規制変更時に監査項目が自動更新される製品もあり、ルールメンテナンスの負担が軽くなります。

事業継続性の維持

設定不備による情報漏えいは、顧客対応や報告義務、サービス停止など、事業全体に影響します。CSPMで早期に異変を拾うことで、重大事案への発展を防ぎ、サービス継続とブランド毀損の抑制につながります。

CSPMツール選定のチェックリスト

CSPMは製品ごとに得意分野が異なります。自社に合うツールを選ぶために、以下のポイントを確認してください。

- 対応クラウドの範囲:

現在利用しているAWS、Azure、Google Cloudに加え、今後使う可能性のあるサービスにも対応しているか。 - 検知スピード:

定期スキャン型かイベント駆動型か。イベント駆動型は、設定変更から検知までの時間が短く、攻撃者の自動化スキャンに先回りしやすくなります。 - 規格・基準への対応:

CISベンチマーク、NIST CSF、ISO/IEC 27001、PCI DSSなど、自社で必要なフレームワークをカバーしているか。 - 優先順位付けの精度:

検出したリスクの影響度を、公開状態・権限・データ機密度などの文脈で判定できるか。大量アラートの埋没を防げます。 - 修復支援の形式:

手順提示のみか、ワンクリック修復か、IaC(TerraformやCloudFormation)への修正コード生成まで行うか。 - 他ツールとの連携:

SIEM、SOAR、チケット管理、チャットツールなど、既存運用との接続性。 - 日本語対応・サポート体制:

管理画面の日本語表示、日本語での技術サポート、導入時の伴走支援の有無。 - 料金と運用コスト:

導入費用だけでなく、アラート対応やチューニングに必要な工数も含めて評価します。

CSPMをうまく運用するための3ステップ

ツール選定と同じくらい、導入後の運用設計が成果を左右します。次の順序で進めると、成果を出しやすくなります。

ステップ1:クラウド資産の棚卸し

どのクラウドで何が動いているかを一覧化します。アカウント、プロジェクト、部門ごとに管理されているリソースを棚卸しし、CSPMの監視対象を漏れなく登録します。シャドーIT対策として、請求情報や社内の調達履歴と突き合わせると有効です。

ステップ2:評価基準と対応ルールの整備

CISベンチマークなどの標準を出発点に、自社の重要度に応じた評価基準を作ります。合わせて「重大アラートは24時間以内に対処」「低リスクは四半期ごとにまとめて見直す」など、トリアージ(優先順位付け)のルールを文書化します。

ステップ3:シフトレフトと第三者評価の組み合わせ

設定ミスを本番リリース前に止める「シフトレフト」の考え方を取り入れ、CI/CDパイプラインの段階でIaCをスキャンします。さらに、定期的なクラウド診断やペネトレーションテストを組み合わせると、CSPMだけでは見えにくい複合的な攻撃経路も洗い出せます。ALSOKでは、AWS/Azure/Google Cloudを対象としたクラウド診断や、攻撃者視点で侵入可能性を検証するペネトレーションテストをご用意しています。詳しくは脆弱性診断・ペネトレーションテストサービスのページをご覧ください。

CSPMのこれから

AI活用による検知精度の向上

CSPMでは、機械学習を用いた異常検知の採用が広がっています。大量のAPIログから普段と違う挙動を抽出したり、関連するアラートを束ねて「攻撃パス」として表示したりする機能が登場し、ルール型だけでは拾いにくい複合リスクを浮かび上がらせる流れが強まっています。

CNAPPへの統合と権限管理の強化

海外調査会社によると、新規導入されるCSPMの多くはCNAPPの一部として採用される傾向にあります。CSPM(設定)、CWPP(ワークロード)、CIEM(権限)、KSPM(Kubernetes)を横串で扱うことで、「設定はOKだが権限が広すぎてリスクが残る」といった複合リスクを一元管理できます。

マルチクラウド横断の分析強化

今後は、Azure上のIDがAWSのリソースにアクセスするようなクラウドまたぎの経路分析がより重要になります。単一クラウド内のチェックだけでは見えない攻撃パスを検出する機能が、CSPMの差別化ポイントになっていくと考えられます。

まとめ:まず取るべき次の一手

CSPMは、マルチクラウド環境の設定ミスを継続的に見つけて是正し、クラウドセキュリティの土台を支えるソリューションです。AWS、Azure、Google Cloudを併用する企業では、統一ルールでの運用が難しくなりがちですが、CSPMを軸にすれば基準をそろえやすくなります。

実務で次に取るべきアクションは次の3点です。

- 利用中のクラウド資産を棚卸しし、シャドーITを含めて可視化する

- CISベンチマークなどを基に、優先対応する項目をリスト化する

- CSPMの自動監視と、第三者によるクラウド診断・ペネトレーションテストを組み合わせ、見落としを補う

自社だけで判断に迷うときは、外部の専門家に相談する選択肢もあります。ALSOKでは情報セキュリティの無料相談も行っておりますので、お気軽にお問い合わせください。

よくある質問(Q&A)

Q1. CSPMはどのような企業に向いていますか?

A. クラウドサービスを業務で利用しているすべての企業が対象になりますが、特にAWS・Azure・Google Cloudなど複数のクラウドを併用している企業、開発スピードが速くリソース追加・変更が多い企業、ISO/IEC 27001やPCI DSSなどの規格対応を求められる企業に向いています。

Q2. CSPMと脆弱性診断・ペネトレーションテストは何が違いますか?

A. CSPMはクラウドの設定状態を継続的に自動評価するツールで、日常の「健康管理」にあたります。一方、脆弱性診断やペネトレーションテストは、専門家が攻撃者視点で侵入可能性を検証する「精密検査」に近い性質です。両者は役割が異なり、併用することで検知の穴を埋めやすくなります。

Q3. CSPMを導入すれば、クラウドのセキュリティ事故はゼロになりますか?

A. ゼロにはなりません。CSPMは設定ミス起因のリスクを減らす仕組みで、ワークロードの脆弱性、アプリケーションの欠陥、利用者の認証情報漏えいなどは別の対策が必要です。CWPP、EDR、IDセキュリティなどと組み合わせ、多層で防御する考え方が大切です。

Q4. CSPM導入時に注意すべき点はありますか?

A. アラートの量が多くなりやすいため、優先度を付けるチューニングが欠かせません。また、自動修復機能を無条件で有効化すると、正常な業務処理まで止めてしまう恐れがあります。初期は通知のみで運用し、段階的に自動化範囲を広げるのが安全です。

Q5. クラウド利用が少ない企業でもCSPMは必要ですか?

A. 小規模でも設定ミス1件で情報漏えいにつながる可能性があるため、リスクの考え方は変わりません。ただし、規模や予算が限られる場合は、まずは無償で使える各クラウドの標準機能(AWS Security Hub、Microsoft Defender for Cloudの基本機能など)を活用し、必要に応じて有償CSPMや第三者によるクラウド診断を検討する進め方も現実的です。