サイバー犯罪とは?攻撃の種類・手口と企業が今すぐ取るべき対策を解説

サイバー犯罪を防ぐための基本的な概念

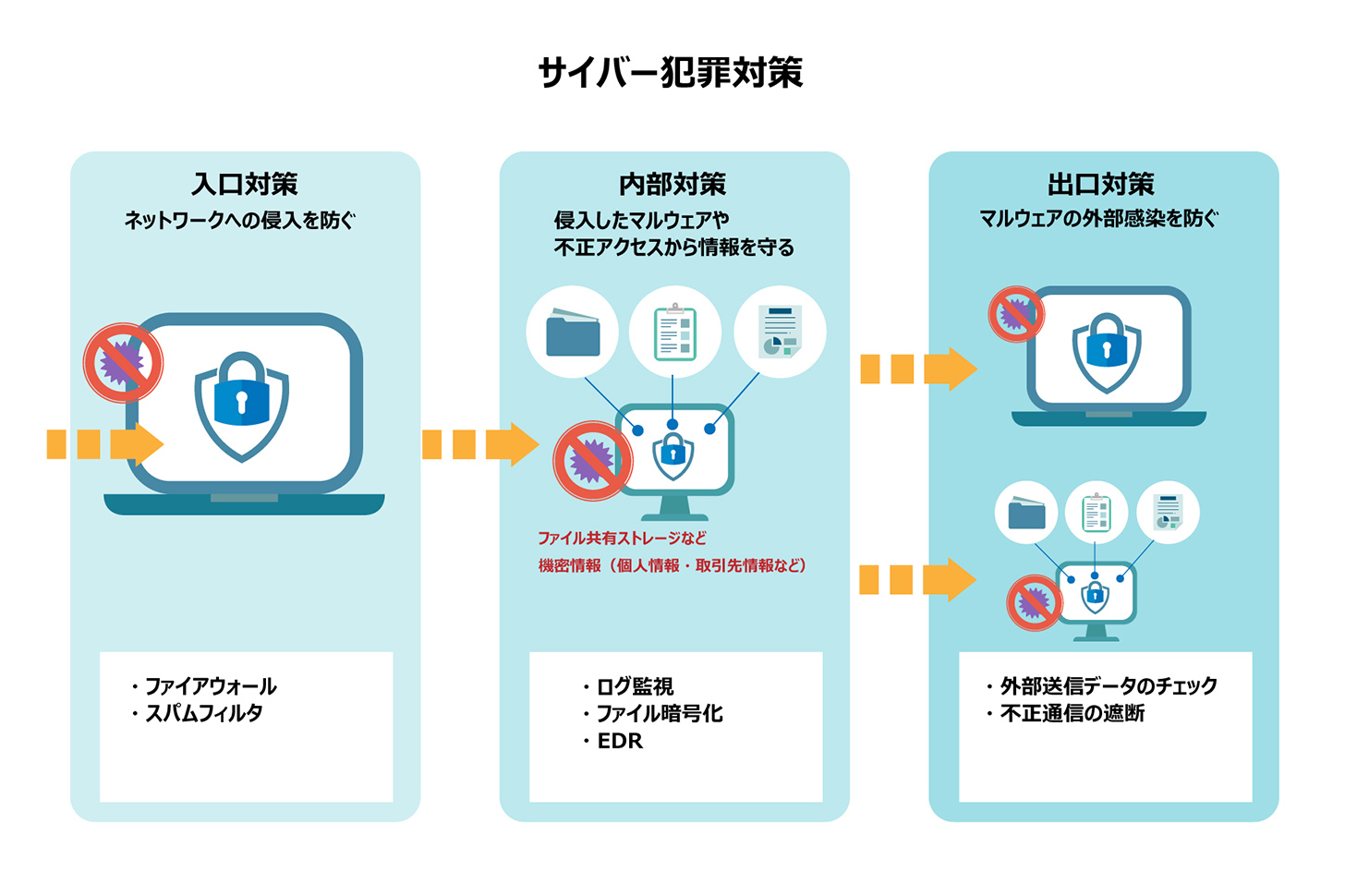

入口は攻撃者を「入れない」ための対策で、外部からの不正アクセスを遮断します。内部は万が一侵入された場合に「被害を広げない」ための対策で、異常をいち早く検知します。出口は重要な情報を「外に出さない」ための対策で、データの流出を防ぎます。

企業や団体を狙ったサイバー犯罪の手口は、年々多様化・巧妙化しています。ランサムウェアによるシステム人質、ビジネスメール詐欺による送金被害、長期間気づかれない不正アクセス——こうした被害は大企業だけでなく、中小企業にも広がっています。

この記事では、サイバー犯罪の定義・種類・実際の被害事例から、企業が優先して取り組むべき対策まで、要点を絞って解説します。

目次

サイバー犯罪・サイバー攻撃とは

まず「サイバー犯罪」とは何か、発生動向や攻撃の目的から整理しておきましょう。

サイバー犯罪・サイバー攻撃の定義

サイバー犯罪とは、インターネットや電子機器を介して行われる不正アクセス・破壊・詐欺などの犯罪行為の総称です。よく混同される「サイバー攻撃」は、サイバー犯罪を実行する際の具体的な手段を指します。

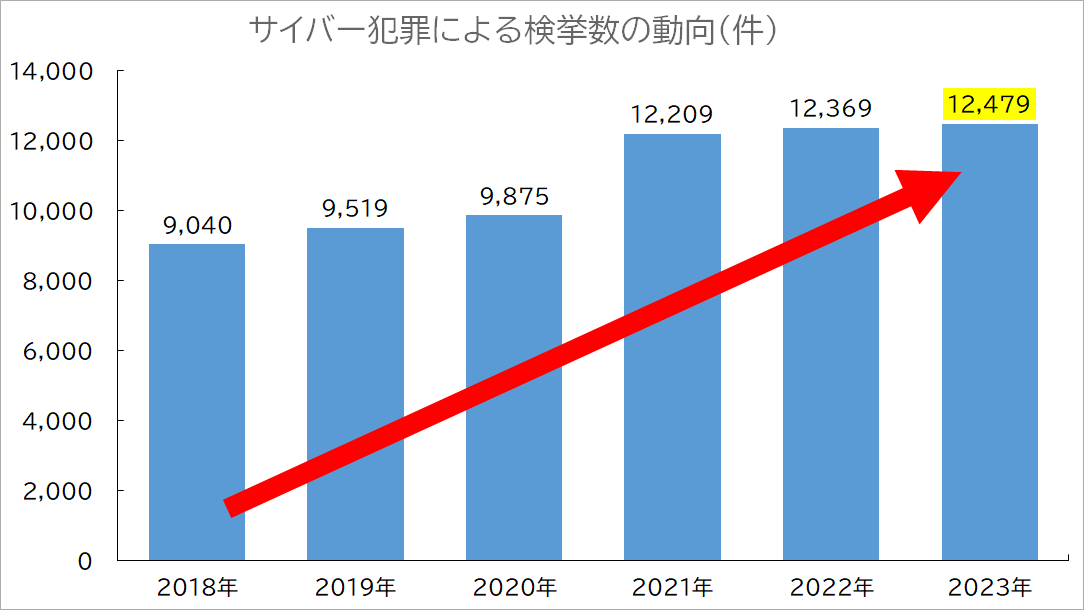

サイバー犯罪の検挙件数は増加傾向にある

以下は、警察庁「令和5年におけるサイバー空間をめぐる脅威の情勢等について」のデータをグラフ化したものです。

出典:警察庁「令和5年におけるサイバー空間をめぐる脅威の情勢等について」

2018年から2023年の6年間で、サイバー犯罪の検挙件数は約1.38倍に増加し、2023年は12,479件と過去最多を記録しました。攻撃の手口も巧妙さを増しており、気づかないまま被害を受けているケースも少なくありません。

サイバー犯罪の主な目的

最も多い動機は金銭の窃取です。次いで、対象を混乱させることを目的とした愉快犯、企業への個人的な怨恨といった動機も見られます。近年は国家が関与する組織的な攻撃グループや、技術力の低い攻撃者でも使える「ランサムウェア as a Service(RaaS)」の普及によって、攻撃のハードルが下がっていることも課題です。

サイバー犯罪の種類

サイバー犯罪の手段となるサイバー攻撃には、非常に多くの手口が存在します。一般的には以下の3つに分類されます。

- 不正アクセス行為の禁止等に関する法律違反

- コンピュータ・電磁的記録対象犯罪、不正指令電磁的記録に関する犯罪

- ネットワーク利用犯罪

ただし、サイバー犯罪の手口が複雑化するにつれ、3カテゴリでは収まりきらない事例も増えています。本コラムでは以下の5つに分類して説明します。

- 不正アクセス関連犯罪

- 金銭的被害を及ぼす犯罪

- データ・情報に関する犯罪

- システムやネットワークを妨害する犯罪

- コンテンツ関連の犯罪

不正アクセス関連犯罪

不正アクセスは「侵入すること」が目的ではなく、その先の情報・金銭の窃取やシステム破壊への足がかりとなります。主な手口は以下のとおりです。

パスワードクラッキング

総当たり(ブルートフォース)や辞書データを使い、認証を突破する手法です。単純なパスワードや使い回しが特に狙われやすく、一度突破されるとアカウント乗っ取りやなりすましに発展します。

ソーシャルエンジニアリング

技術ではなく人間の心理を突く手法です。管理者や同僚になりすました電話・メールでパスワードを聞き出したり、親しげな会話の中から機密情報を引き出したりします。

SQLインジェクション

Webアプリの入力フォームに不正なSQL文を挿入し、データベースを不正操作する手法です。入力チェックが不十分なシステムが狙われ、データ窃取・改ざん・システム権限の奪取につながります。

セッションハイジャック

正規ユーザーとサーバー間の通信を横取りし、セッション情報を悪用してなりすます手法です。公共Wi-Fiなど安全でないネットワークで発生しやすい点が特徴です。

フィッシング

実在する組織を装ったメールや偽サイトを通じて、ログイン情報などを騙し取る手法です。本物と見分けがつかない精巧な偽サイトが増えており、金銭的被害とも密接に絡んでいます。

マルウェア感染

ウイルスやトロイの木馬などの不正プログラムを使い、システムへ侵入する手法です。メールの添付ファイルや不正ダウンロードを経由して感染し、バックドアの設置やキーロガーによる情報収集などが行われます。

脆弱性を狙った攻撃

パッチが適用されていない既知の脆弱性や設定ミスを悪用する手法です。特にセキュリティ更新が遅れたシステムは格好の標的となり、データ窃取やシステム制御権限の奪取につながります。

中間者攻撃(Man-in-the-Middle)

通信経路に割り込み、データの傍受や改ざんを行う手法です。暗号化が不十分な通信や証明書検証が甘い環境で発生しやすく、機密情報の漏えいやなりすましに直結します。

金銭的被害を及ぼす犯罪

オンライン詐欺

動画やチャットで信頼関係を築いた後に金銭を要求したり、偽のオンラインショップで決済情報を盗んだりするインターネット上の詐欺犯罪です。

フィッシング詐欺

銀行や公的機関を装ったメール・偽サイトを通じて、クレジットカード情報や口座情報を不正取得する手法です。本物そっくりのWebサイトが個人情報を詐取します。

ランサムウェア

システムやデータを暗号化し、解除と引き換えに金銭を要求するマルウェアによる攻撃です。企業・個人の重要データを人質に身代金を要求します。近年は、データを暗号化せずに窃取した情報の公開を脅しに金銭を要求する「ノーウェアランサム」も増加しており、バックアップだけでは対処できないケースが出てきています。IPAの「情報セキュリティ10大脅威 2026」でも、組織部門での1位はランサムウェア被害が11年連続で続いています。

不正送金

フィッシングやマルウェアで入手した口座・カード情報を使い、被害者の同意なく資金を別口座へ送金する犯罪です。

クレジットカード詐欺

窃取したカード情報を使って不正購入や現金引き出しを行う犯罪です。オンライン・実店舗双方での不正利用のほか、カード情報そのものの売買も含まれます。

仮想通貨詐欺

偽の取引所や投資プラットフォームを使い、利用者から資金を詐取する犯罪です。ポンジスキームや架空プロジェクトへの出資勧誘などが代表的な手口です。

ビジネスメール詐欺(BEC)

経営者や担当者になりすまし、緊急の送金や機密情報の開示を求めるメール詐欺です。企業の信頼関係や組織構造を巧みに悪用し、大規模な金銭被害を引き起こします。FBI(米連邦捜査局)の報告では、投資詐欺に次いでビジネスメール詐欺が世界的にも金銭的損失が大きいサイバー犯罪の一つとされています。

投資詐欺

仮想通貨・株式・不動産などで高収益を約束し、投資家から資金を詐取する犯罪です。魅力的な利回りを提示して資金を集め、ある時点で連絡を絶つ手口が典型です。

これらの金銭的被害を伴う犯罪は、技術の進化と並行して手口も洗練されており、常に最新情報を把握した上での対策が求められます。

データ・情報に関する犯罪

個人情報の不正取得

氏名・住所・クレジットカード情報などを違法に収集・売買する犯罪です。データベースへの不正侵入、フィッシング、マルウェアなどが主な取得手段となります。

企業機密情報の窃取

競合他社や外国勢力が、企業の営業秘密・技術情報を不正に入手する行為です。サイバー攻撃やスパイ活動、内部者による情報漏えいなどの手段が使われます。

データベース侵害

大規模なデータベースに不正侵入し、大量の個人・機密情報を一括で流出させる犯罪です。セキュリティの脆弱性を突いた手口が多く見られます。

知的財産の不正利用

特許・著作権・商標などの知的財産権を無断で使用・複製・販売する違法行為です。デジタルコンテンツの違法配布や技術情報の不正使用が含まれます。

サイバースパイ活動

国家や組織が、政治・経済・軍事上の機密情報を不正収集する行為です。高度な技術を使ったハッキングや標的型攻撃(APT)などが使用されます。

プライバシー侵害

本人の同意なく私的な情報・画像・動画を公開・拡散する行為です。SNSや掲示板などを通じて情報が広がるケースが後を絶ちません。

内部情報漏えい

組織内の従業員や関係者が意図的・過失により機密情報を外部へ漏らす行為です。金銭目的・個人的な怨恨・うっかりミスなど、動機・原因は様々です。

クラウドデータ不正アクセス

クラウド上のデータに不正アクセスし、情報を窃取・破壊する犯罪です。認証情報の盗用や脆弱性の悪用のほか、企業側のアクセス権限設定の不備が原因となる事案も発生しています。

システムやネットワークを妨害する犯罪

DDoS攻撃

大量のアクセス要求を同時送信し、サーバー・ネットワークを麻痺させる攻撃です。複数の感染端末(ボットネット)を使って過剰な負荷をかけます。

マルウェア配布

コンピュータウイルス・トロイの木馬・スパイウェアなど、システムに害を与える不正ソフトウェアを作成・拡散する行為です。

サイバーテロリズム

政治的・社会的目的のために重要インフラや国家システムを攻撃・破壊する行為です。電力網・通信システム・金融システムなどが主な標的となります。

ボットネット攻撃

多数の感染端末を遠隔操作し、スパム送信・DDoS攻撃・情報窃取などに活用する手法です。

システム破壊工作

重要なシステムやネットワークインフラを意図的に破壊・停止させる行為です。データ消去や物理的な機器の損壊も含まれます。

ランサムウェア攻撃

システムやネットワークを人質に取り、機能を制限した上で復旧の対価に金銭を要求する攻撃です。

クリティカルインフラ攻撃

電力・通信・交通・医療などの重要インフラを標的にし、社会機能へ深刻な影響を与えることを狙った攻撃です。

ネットワークスキャニング

将来の攻撃に備え、システムの脆弱性や侵入経路を探る下見行為です。

コンテンツ関連の犯罪

著作権侵害

音楽・映画・書籍・ソフトウェアなどのデジタルコンテンツを、許可なく複製・配布・公開する違法行為です。

名誉毀損

インターネット上で、他人の社会的評価を著しく下げる虚偽情報や中傷を公開する行為です。SNS・掲示板などで発生しやすく、拡散スピードも速い点が特徴です。

プライバシー侵害

本人の同意なく私的な情報・画像・動画を公開・拡散する違法行為です。

わいせつコンテンツ配布

法律に違反する性的な映像・画像の作成・所持・配布です。未成年者に関するコンテンツは特に厳しく規制されています。

違法取引コンテンツ

違法薬物・偽造品・武器などの取引に関するコンテンツをオンラインやダークウェブで配信・共有する行為です。

サイバーいじめ

SNSやメッセージアプリを使い、他人を継続的に脅迫・侮辱・嫌がらせする行為です。

デマ・偽情報の拡散

社会的混乱を招く虚偽情報を意図的に作成・拡散する行為です。政治・健康・災害情報の分野で特に深刻な影響をもたらします。

企業が実施すべきサイバー犯罪への対策

攻撃を受けるリスクはさまざまな箇所に潜んでいます。企業のサイバー犯罪対策は、「入口」「内部」「出口」の3段階で考えるのが基本です。

入口対策:ネットワークへの侵入を防ぐ

ファイアウォールやスパムフィルタなど、外部からの脅威をネットワークに入れないための対策です。多くの企業がすでに運用していますが、入口対策だけですべての攻撃を防ぐことは難しくなっています。必須の対策ではありますが、後述の内部・出口対策と組み合わせることが重要です。

内部対策:侵入を前提にした検知・封じ込め

不正アクセスやマルウェアが侵入しても被害を最小化するための対策です。代表的なものにはログ監視・機密ファイルの暗号化・EDRなどがあります。

ログ監視は、端末の使用記録を監視し、不正な操作やデータの持ち出しを検知するしくみです。利用者への周知により、内部犯行の抑止にも機能します。

ファイル暗号化は、仮に情報が持ち出されても第三者に読み取られないようにする手段です。サイバー攻撃だけでなく、記録媒体の紛失やメールの誤送信といったうっかりミスによる漏えい防止にも有効です。

EDRは、ネットワーク下の各端末を監視し、異常な動作や通信を検知するソリューションです。「侵入を前提とした対策」として注目されており、脅威の検知から隔離・修復までを自動化できる製品もあります。専任のSOCチームを持てない中小企業でも、AIを活用したEDRを導入することで端末レベルの防御を強化可能です。

ALSOK関連コラム

ALSOKでは、内部対策として「ALSOK ホームページ改ざん対策」も提供しています。近年、企業のホームページが改ざんされる被害が増えています。改ざん攻撃の検知から復旧までの自動化と、検知時のメンテナンス画面への自動切り替えのサービスを用意しており、運用状況に応じて選択可能です。

出口対策:外部への情報流出を防ぐ

社内の機器がマルウェアに感染しても、被害を最小限に抑えながら外部への感染を防ぐための対策です。外部送信データのチェックや不正通信の遮断などが主な手段です。

ALSOKでは、ウイルスや不正侵入といった脅威からネットワークを守り、不正利用を防止・監視するサービスを提供しています。ネットワーク監視から緊急時の対応、定期レポートの送信まで、情報セキュリティ関連業務をまとめてアウトソーシングすることが可能です。

サイバー犯罪に関するよくある質問(Q&A)

Q1. サイバー犯罪とサイバー攻撃の違いは何ですか?

A. サイバー犯罪は不正アクセス・詐欺・情報窃取などの犯罪行為の総称で、サイバー攻撃はその実行手段を指します。たとえばランサムウェア攻撃はサイバー攻撃の一手段であり、その結果として企業データを人質に金銭を要求する行為がサイバー犯罪に当たります。

Q2. 中小企業でもサイバー犯罪の標的になりますか?

A. なります。むしろ、セキュリティ体制が手薄な中小企業は攻撃の格好の対象です。大企業の取引先として狙われる「サプライチェーン攻撃」も増えており、「自社には狙う価値がない」という認識は危険です。攻撃に気づくしくみを持たない場合、被害が長期化するリスクも高まります。

Q3. 入口対策だけでは不十分なのですか?

A. 不十分です。ファイアウォールなどの入口対策は重要ですが、フィッシングメールや内部からのマルウェア感染など、入口対策をすり抜ける攻撃が増えています。侵入を前提とした内部対策(EDR・ログ監視など)と出口対策を組み合わせる多層防御が現在の基本的な考え方です。

Q4. EDRとウイルス対策ソフトはどう違いますか?

A. ウイルス対策ソフト(EPP)は既知のマルウェアをパターンマッチングで検出・除去するもので、主に「侵入を防ぐ」役割です。EDR(Endpoint Detection and Response)は端末の動作をリアルタイムで監視し、未知の脅威も含めて異常を検知した上で、隔離・調査・修復まで対応するソリューションです。両者は補完関係にあり、組み合わせることでより堅牢な防御体制を構築可能です。

Q5. ランサムウェアに感染したら身代金を支払うべきですか?

A. 支払わないことが推奨されています。身代金を支払っても必ずデータが復元されるとは限りません。また、支払うことで「払う企業」として標的にされやすくなる懸念もあります。感染が発覚した場合は、まず感染端末をネットワークから切り離し、専門機関や警察に相談することが先決です。

まとめ

大企業の被害がニュースになっても、どこか遠い話に感じていた方もいるかもしれません。しかし規模を問わず、どの企業も攻撃の標的や踏み台にされる可能性があります。入口・内部・出口の3段階対策を組み合わせ、侵入を前提とした備えを整えることが今求められています。

ALSOKでは、企業の規模やニーズに応じた情報セキュリティ対策サービスをご提供しています。現状の課題をお聞きした上で、最適なソリューションをご提案しますので、ぜひお気軽にご相談下さい。

出典:警察庁「令和5年におけるサイバー空間をめぐる脅威の情勢等について」