地方公共団体の情報セキュリティポリシー|令和8年改定要点

全国の自治体は、総務省が示す「地方公共団体における情報セキュリティポリシーに関するガイドライン」(以下、ガイドライン)を土台に、各団体の情報セキュリティポリシーを整えています。このガイドラインは令和8年3月27日に改定され、地方自治法改正への対応や記録媒体の廃棄・消去、USBメモリ利用時のリスクなど、実務に直結する論点が更新されました。本記事では、自治体の情報システム担当者や経営層の方に向けて、改定の背景と要点、実務の対策ステップを整理します。

この記事のポイント

- 令和8年3月改定で「地方自治法改正対応」「機器の廃棄・データ消去」「USBメモリ利用時のリスク対処」が更新された

- 令和6年10月・令和7年3月の改定を経て、自治体はサイバーセキュリティ基本方針の策定・公表が義務化された

- 三層の対策(αモデル・βモデル・α'モデル)は、利便性とセキュリティ両立のため段階的に見直しが進んでいる

- ガバメントクラウドやゼロトラストを取り入れ、場所を問わないアクセス制御への移行が要請されている

- 情報セキュリティポリシーとは:組織の情報資産を守る方針・体制・対策を定めた文書。基本方針、対策基準、実施手順の3階層で構成され、職員や委託先が遵守すべきルールの基準となる

目次

地方公共団体における情報セキュリティポリシーに関するガイドラインとは

総務省のガイドラインは、各自治体が情報セキュリティポリシーを策定・見直しする際の参考文書です。平成13年3月に最初の版が示されて以降、サイバー攻撃の動向や制度改正に合わせて繰り返し改定されており、直近では令和6年10月、令和7年3月、令和8年3月27日と短い間隔で見直しが続いています。

背景にあるのは、住民サービスのデジタル化と外部脅威の増加という相反する圧力です。自治体は住民情報という重要な個人データを扱いながら、クラウドサービスや電子申請など利便性の高い仕組みも導入しなければなりません。ポリシーは「基本方針」「対策基準」「実施手順」の3階層で構成され、基本方針は組織としての姿勢、対策基準は分野別のルール、実施手順は現場手続き書にあたります。

これまでの自治体情報セキュリティ対策の流れ

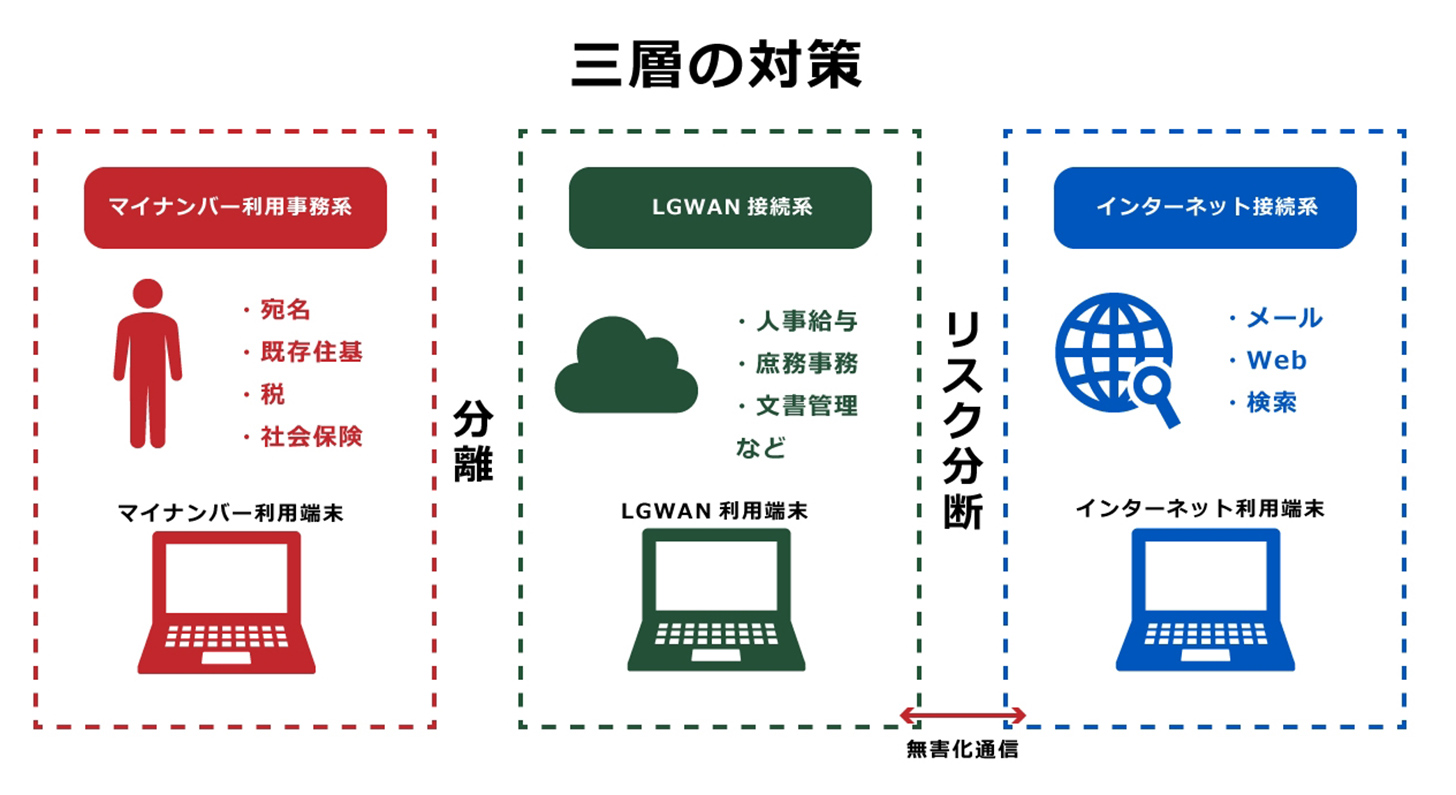

現在の自治体セキュリティの骨格は、平成27年に発生した公的機関での大規模な個人情報流出事案をきっかけに形作られました。これを受け総務省が検討チームを立ち上げ、翌年にかけて「三層の対策」と呼ばれる枠組みを各自治体に要請しました。庁内ネットワークを情報の機密度に応じて3つの領域に分離する考え方です。

3つの領域の役割

マイナンバー利用事務系は住民情報のように最も機密性が高い情報を扱い、端末からのデータ持ち出しを原則認めません。LGWAN(総合行政ネットワーク:行政機関専用のコンピュータネットワーク)接続系は職員の内部情報を中心に扱い、インターネットとの通信は無害化処理(添付ファイルのテキスト変換など危険性を取り除く処理)を通じて限定的に行います。インターネット接続系はメールや公開情報を扱い、外部通信を自治体情報セキュリティクラウド経由に集約します。

見直しの背景と新しい運用モデル

三層の対策は防御面で効果を発揮した一方、領域をまたぐデータのやりとりで手数がかかる、添付ファイルの取り扱いが煩雑になるといった業務効率の課題も生みました。加えて、国が進めるクラウド優先の方針、デジタル手続法による行政手続の電子化、テレワークの普及も重なり、見直しが避けられなくなりました。

令和2年12月以降、自治体は業務特性に応じて複数のモデルから選べます。αモデルは従来の三層分離を維持する形式で、多くの自治体が採用しています。βモデルはLGWAN接続系で一部業務をインターネット側に寄せる形式、α'モデルはクラウドサービスへのアクセスを効率化するためローカルブレイクアウト(拠点から直接インターネットへ抜ける通信方式)を活用する形式です。デジタル庁が整備するガバメントクラウドには、令和7年度末までに全国約1,700団体の住民記録や税、福祉など20業務のシステムを標準準拠システムとして移行する方針が示されています。

令和8年3月27日改定の3つのポイント

令和8年改定版では、次の3点が中心に据えられました。いずれも、現場運用で疑問や事故が生じやすい部分を実務に沿って明確化したものです。

ポイント1:地方自治法改正に伴う対応

令和6年の地方自治法改正により、自治体には情報セキュリティに関して必要な措置を講じることが義務づけられました。これを受け、令和7年4月1日付で総務大臣の指針案も発出されています。令和8年改定では、ガイドライン第1編の総則について、大臣指針と記載が重複する部分を削除・整理し、両文書の役割分担を明確にしました。あわせて、各自治体は2026年4月1日までに「サイバーセキュリティを確保するための方針」を公表することが求められています。

ポイント2:機器の廃棄・データ消去に関する記載の整理

これまで、マイナンバー利用事務系で使用した記録媒体は「物理的破壊」が原則でしたが、機器を再利用できずコストが膨らむ、環境負荷が大きいといった課題がありました。令和8年改定では「政府機関等の対策基準策定のためのガイドライン」を踏まえ、暗号消去(記録媒体内のデータを暗号化した上で暗号鍵を破棄する手法。物理破壊なしに復元困難な状態にできる)など物理破壊以外の方法が選択肢として追記されました。データ消去作業に職員が立ち会う範囲も明確化されています。

ポイント3:USBメモリ等の利用におけるリスクへの対処

USBメモリなど可搬型の記録媒体は、紛失や誤送、マルウェア感染の経路として代表的なリスク源です。政府統一基準との間で対策内容に差があるとの指摘があり、令和8年改定では国の基準と内容を揃えたうえで、不足していた対策が追記されました。観点としては、特定業務に限った専用運用、持ち出し時の暗号化と貸出記録の管理、接続可能な端末の制限、ログ取得と定期的な棚卸しなどが挙げられます。媒体を使わないデータ連携への置き換えも示されており、今後は「そもそも媒体を使わない」設計が推奨されていきます。

自治体が直面する具体的な攻撃手口

ガイドライン改定の背景には、攻撃手口の高度化・多様化があります。IPA(情報処理推進機構)の「情報セキュリティ10大脅威 2026」では、組織向け脅威の1位にランサム攻撃、2位にサプライチェーンや委託先を狙った攻撃が4年連続で入りました。自治体も業務委託先を多く抱えるため、他人事ではありません。

攻撃者は、対策が相対的に手薄な業務委託先や関連団体を踏み台にする手口をよく使います。例えば、委託事業者の業務端末に不正アクセスし、そこから自治体ネットワークへのVPN接続情報や管理者アカウントを盗み出し、住民情報にアクセスするといった流れです。自治体側の防御が強くても委託先が弱ければ連鎖的に被害が広がります。近年は生成AIを悪用したビジネスメール詐欺(BEC)も増え、不自然な日本語という手がかりだけでは見抜きにくくなっています。

実務で使える対応ステップ

ガイドライン改定を受けて自治体の情報システム担当が着手すべき作業を、次の順序で整理します。

ステップ1:現行ポリシーと改定内容の差分確認

手元のポリシー文書を改定版と突き合わせ、影響する項目を一覧化します。特に機器廃棄・USBメモリ利用・委託先管理の3点は、現場手順書にも影響するため、運用実態とのずれを丁寧に確認します。

ステップ2:委託先・外部サービスの棚卸し

業務委託契約と利用中のクラウドサービスを棚卸し、契約書にセキュリティ要件が盛り込まれているか、チェックシートでの点検が行われているかを確認します。従事者名簿の最新化、委託先での研修実施状況の確認も含めます。

ステップ3:ポリシー公表と職員研修

2026年4月1日の公表期限に向け、外部に出せる形式で整えます。内部向けの詳細手順は切り分け、公表文書は基本方針と対策基準の要点に絞る運用が現実的です。あわせて、標的型メール訓練やインシデント対応訓練を定期的に実施し、訓練結果を次年度のポリシー見直しに反映する循環を作ると、形骸化を防げます。

ステップ4:監査と継続的な見直し

総務省の「地方公共団体における情報セキュリティ監査に関するガイドライン」も同じく令和8年3月27日に改定されました。運用状況を自己点検と外部監査の両面で確認し、課題を次期改定に反映させる姿勢が求められます。

参考にしたい関連する規格・フレームワーク

対策を検討する際は、ガイドラインだけでなく関連する国内外の規格もあわせて参照すると、抜け漏れに気づきやすくなります。国内では、IPA「情報セキュリティ10大脅威」が毎年の脅威動向を示す定番資料です。JIS Q 27001(ISMSの要求事項を定めた規格)やJIS Q 27017(クラウドサービス向け管理策の規格)は、ガイドラインでも参照関係が示されています。

海外ではNIST(米国国立標準技術研究所)のサイバーセキュリティフレームワーク(CSF)が注目されます。2024年2月にCSF 2.0へ改訂され、従来の「識別・防御・検知・対応・復旧」の5機能に「統治(Govern)」が新たに加わりました。サイバーセキュリティを経営リスクの一つに位置づけ、方針・責任・優先順位を明確にする考え方で、自治体でも首長層の関与が求められる時代に合致します。あわせてNIST SP 800-207のゼロトラスト(アクセスのたびに正当性を検証する考え方)は、令和6年10月改定で総務省ガイドラインにも記載が盛り込まれています。

ALSOKの情報セキュリティ対策

ALSOKでは、自治体の業務で必要となる情報セキュリティ対策強化に関するさまざまなサービスをご提供しています。ぜひ、ご活用をご検討ください。

ALSOK関連サービス

よくある質問

Q1. 令和8年3月27日改定で最も影響が大きい変更点はどれですか?

A. 機器の廃棄・データ消去に関する見直しが、実務上もっとも直接的に運用変更を迫る項目です。マイナンバー利用事務系の記録媒体について、暗号消去など物理破壊以外の方法も選択できるようになり、委託契約やリース更新時の処分手順に影響するため早めの見直しが必要です。

Q2. 小規模な自治体でもガイドラインの内容をすべて実装する必要がありますか?

A. ガイドラインは参考文書で、団体の規模や業務特性に応じた適用が前提です。ただし、改正地方自治法により「サイバーセキュリティを確保するための方針」の策定・公表は全団体が対象です。リソースが限られる場合は、委託先管理、多要素認証、バックアップ、職員研修など優先度の高い項目から段階的に進める方法が現実的です。

Q3. 三層の対策は今後も維持されますか?

A. 枠組み自体は維持されていますが、αモデル・βモデル・α'モデルといった選択肢の広がりにより、運用の柔軟性が段階的に高まっています。クラウド利用やテレワークが当たり前になるなかで、厳格な分離のみに頼る防御から、認証や通信経路ごとの検証を組み合わせる方向へ変化しています。

Q5. ガバメントクラウドへの移行と情報セキュリティポリシーの関係は?

A. ガバメントクラウド利用時の責任範囲(クラウド事業者が担保する部分、自治体が担保する部分)を整理し、ポリシー内に明記することが重要です。ガイドライン第4編ではクラウドサービス利用時の特則が示されており、JIS Q 27017などの規格と併読すると理解が進みます。

まとめ

令和8年3月27日改定は、制度改正への追従と現場運用の明確化に重点が置かれた改定でした。自治体の情報システム担当者は、まず現行ポリシーと改定内容の差分を確認し、委託先・クラウド・可搬媒体の運用を棚卸ししたうえで、2026年4月1日のポリシー公表期限に向けた準備を進めることが第一歩です。あわせて、職員研修とインシデント対応訓練を定例化し、監査で見つかった課題を次期改定に反映する循環を作ることで、ポリシーの形骸化を防げます。実装に迷う場面では、IPAの10大脅威、JIS Q 27001/27017、NIST CSF 2.0といった枠組みを参照し、自団体の規模と業務特性に合った優先順位づけを行っていきましょう。