工場のサイバーセキュリティ対策|製造業を狙うサイバー攻撃と3ステップの対処法

工場がサイバー攻撃を受けるとどうなるか

工場がサイバー攻撃を受けると、生産ラインが止まったり機械が誤作動するだけでなく、サプライチェーン全体にも影響が広がります。部品の発注や納品システムが機能しなくなると、取引先や顧客への供給が止まり、連鎖的に多くの企業が被害を受けます。一つの工場の攻撃が、社会全体のモノの流れを止めてしまう危険があります。

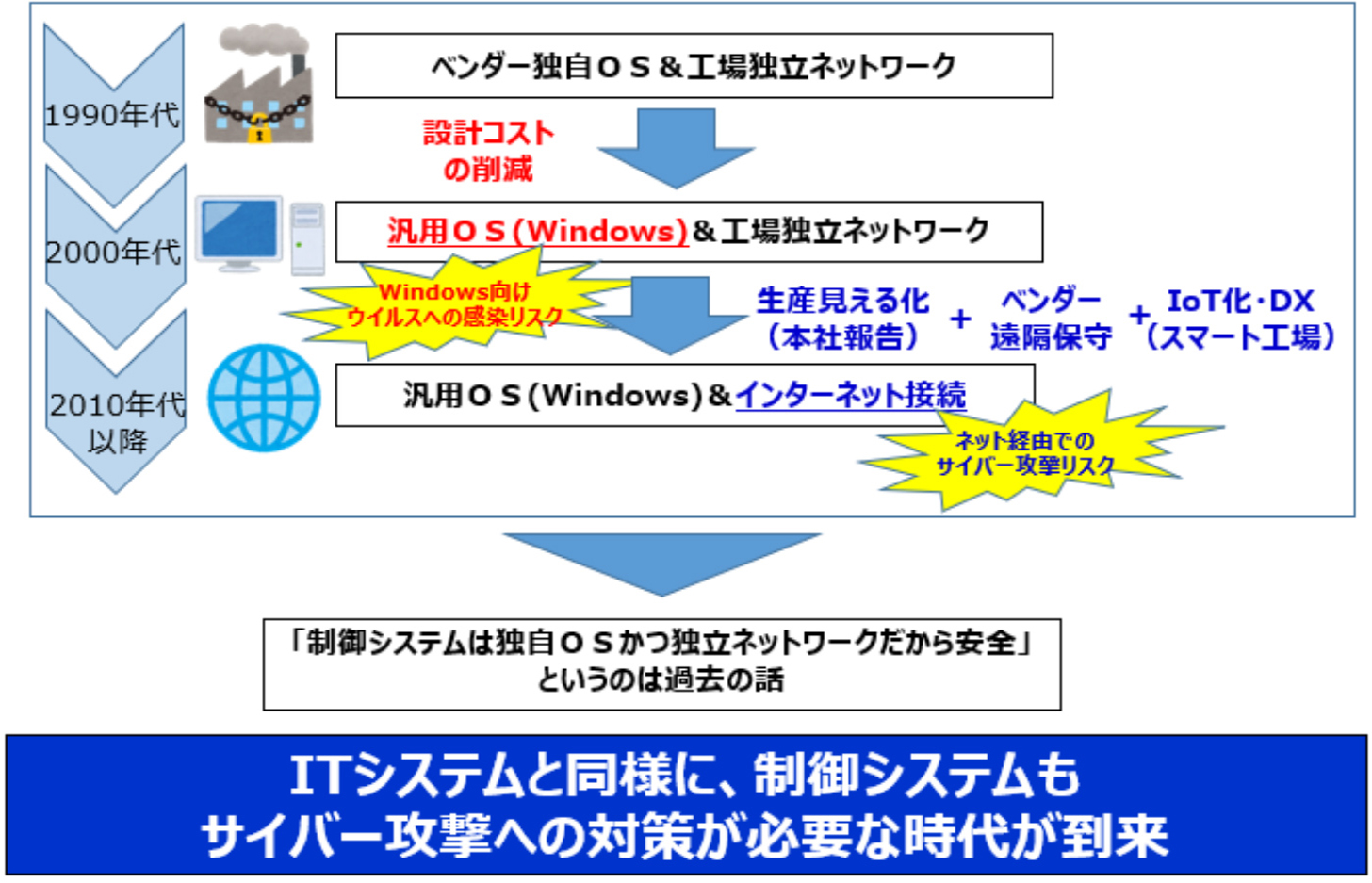

近年、工場やプラント施設がサイバー攻撃の標的になるケースが増えています。これまではオフィス系ITシステムへの対策が主流でしたが、IoT化・デジタル化の加速に伴い、生産システム(OT)側への対策も急務となっています。

本記事では、工場・プラント施設がサイバー攻撃を受けた場合の影響、海外の被害事例、そして具体的な対策の進め方をわかりやすくご説明します。

目次

製造業が直面するサイバー脅威|工場特有の3つのリスク

製造業を取り巻くサイバー脅威は、オフィス系ITシステムとは異なる特徴を持っています。工場システムが直面する主要なリスクを3つに整理して解説します。

リスク1:ランサムウェア攻撃による生産停止

被害の特徴

ランサムウェア攻撃を受けると、生産ラインが停止し甚大な経済損失が発生します。復旧までの期間は平均2〜4週間に及ぶことが多く、サプライチェーン全体に波及するケースも少なくありません。

攻撃手法の変化

従来のランサムウェアは単純なデータ暗号化が中心でしたが、現在は「二重恐喝型」が主流です。データを暗号化しながら機密情報も窃取し、身代金を支払わなければ情報を公開すると脅迫する手口で、被害はより深刻化しています。

製造業特有のリスク

製造業では、設計図や技術仕様書の流出による競争力の低下、取引先情報の漏洩による信頼失墜、生産計画の露呈による競合他社への情報提供といったリスクが特に深刻です。

リスク2:APT攻撃による長期潜伏と情報窃取

APT(Advanced Persistent Threat)攻撃とは

APT攻撃は数か月から数年にわたる潜伏を特徴とし、段階的に権限を昇格させながら重要システムへ侵入します。特定の企業や業界を標的とした、高度に計画された攻撃手法です。

製造業が狙われる理由

製造業が標的になりやすい背景には、特許技術や製造ノウハウの高い経済的価値、生産停止による影響の大きさ、そしてレガシーシステムの多さによるセキュリティ上の弱点があります。

典型的な攻撃のシナリオ

攻撃者はまずメール経由で初期侵入し、社内ネットワーク内を横断的に移動します。最終的に制御システムに到達し、長期間にわたって情報収集やシステムへの工作を続けるのが典型的なパターンです。

リスク3:サプライチェーン攻撃による間接被害

サプライチェーン攻撃とは

直接の標的ではなく、関連する取引先やベンダーを踏み台にして、最終的な標的企業へ到達する攻撃手法です。セキュリティレベルが相対的に低い中小企業が起点になりやすい点が特徴です。

製造業への影響

この攻撃により、部品調達の停止による生産ライン停止、品質管理システムの改ざんによる不良品流出、物流システムの混乱による納期遅延といった深刻な影響が連鎖的に発生します。

対策の難しさ

自社だけでなくサプライチェーン全体のセキュリティレベルを引き上げる必要があること、中小企業へのセキュリティ投資負担が重いこと、そしてサプライチェーン全体の可視化が難しいことが、対策を困難にしている主な要因です。

工場・プラントを狙ったサイバー攻撃の被害事例

実際に海外の工場やプラント施設で発生したサイバー攻撃の事例をご紹介します。

アルミニウム工場のマルウェア感染(2019年、ノルウェー)

2019年、ノルウェーのアルミニウム製造企業が「LockerGoga」と呼ばれるマルウェアに感染し、大規模な被害を受けました。アルミニウム製造・発電プラントがITシステムから切り離され、プレス加工など一部の生産が一時停止。企業は身代金の支払いを拒否しましたが、感染から最初の1週間だけで3億〜3億5,000万ノルウェークロネ(約4,000万ドル相当)の損害が推定されています。

石油化学プラントの安全計装システムを狙ったマルウェア(2017年、中東)

2017年、中東の石油化学プラントで使用されていたSchneider Electric社製の安全計装システム「SISコントローラー(Triconex)」がマルウェア「トリトン」に感染しました。世界的に大きな衝撃を与えたこの事案では、最悪の事態は免れたものの、プラントを含む複数のシステムが緊急停止に追い込まれました。

欧州・アジアの製造業を席巻したランサムウェア被害(2017年、世界規模)

2017年に猛威を振るったランサムウェア「WannaCry」は、欧州を中心に自動車・電機・物流など多くの製造業を直撃しました。脆弱なWindows端末を介して生産管理システムへ侵入し、欧州の大手自動車メーカーや電機メーカーで生産ラインの停止が相次ぎました。OSの脆弱性を突いた攻撃が、いかにグローバルなサプライチェーンへ連鎖するかを示した代表的な事例として知られています。

出典:経済産業省「工場システムにおけるサイバーセキュリティ対策の検討状況について」

公表されている工場へのサイバー攻撃はごく一部であり、実際には規模の大小を問わず多くの現場で被害が発生していると見られます。また、操業停止にとどまらず、取引先(サプライチェーン)からの調達排除という経営リスクへ発展するケースも想定されます。

警察庁の発表によると、2016年(平成28年)から2020年(令和2年)までの5年間でサイバー犯罪による検挙数は1.2倍に増加しています。さらに2022年は最多の12,369件が検挙されており、企業を標的にしたサイバー犯罪は増加傾向が続いています。

出典:警察庁「令和2年におけるサイバー空間をめぐる脅威の情勢等について」

警察庁「令和4年におけるサイバー空間をめぐる脅威の情勢等について」

工場セキュリティが難しい理由|ITシステムとの4つの違い

工場のセキュリティ対策が一般的なITシステムより難しいとされる理由を、4つの視点から解説します。

理由1:「止められないシステム」という制約

生産システム優先の現実

工場システムは「動き続けること」が最優先です。OSアップデートやパッチ適用のための再起動は困難で、ウイルススキャンによる処理の遅延も許容されません。システム変更が生産に影響するリスクを嫌う現場の文化も、セキュリティ対応を遅らせる要因になっています。

理由2:ベンダー依存による制約

保守契約の壁

製造業では生産システムをベンダーから一括導入するのが一般的です。この構造により、独自のセキュリティ対策は保守対象外となり、パッチ適用にはベンダーの動作確認待ちで数か月の遅れが生じます。適用のたびに高額な作業費用が発生することも珍しくありません。

理由3:レガシーシステムの長期運用

古いシステムが抱える問題

製造業では、導入から10〜20年経過したシステムが現役で稼働しているケースが多くあります。Windows XPやWindows 7といったサポート終了OSが使われ続け、既知の脆弱性を抱えたまま運用されている環境も少なくありません。新しいセキュリティソフトとの互換性問題も深刻です。

更新が進まない背景

システム全体の刷新には数億円規模の投資が必要で、新システムの動作確認にも1〜2年を要します。加えて、古いシステムに精通した技術者が不足しているという技術的な負債も更新を難しくしています。

理由4:物理環境とセキュリティ対策の相性

過酷な工場環境の影響

オフィスとは異なり、工場システムは高温・振動・粉塵といった過酷な環境で稼働します。こうした環境に対応したセキュリティ機器の選択肢は限られており、作業者が日常的に制御端末へ接触することや、設定変更・データ取得でUSBメモリが頻繁に使われることも、セキュリティ上のリスクを高めています。

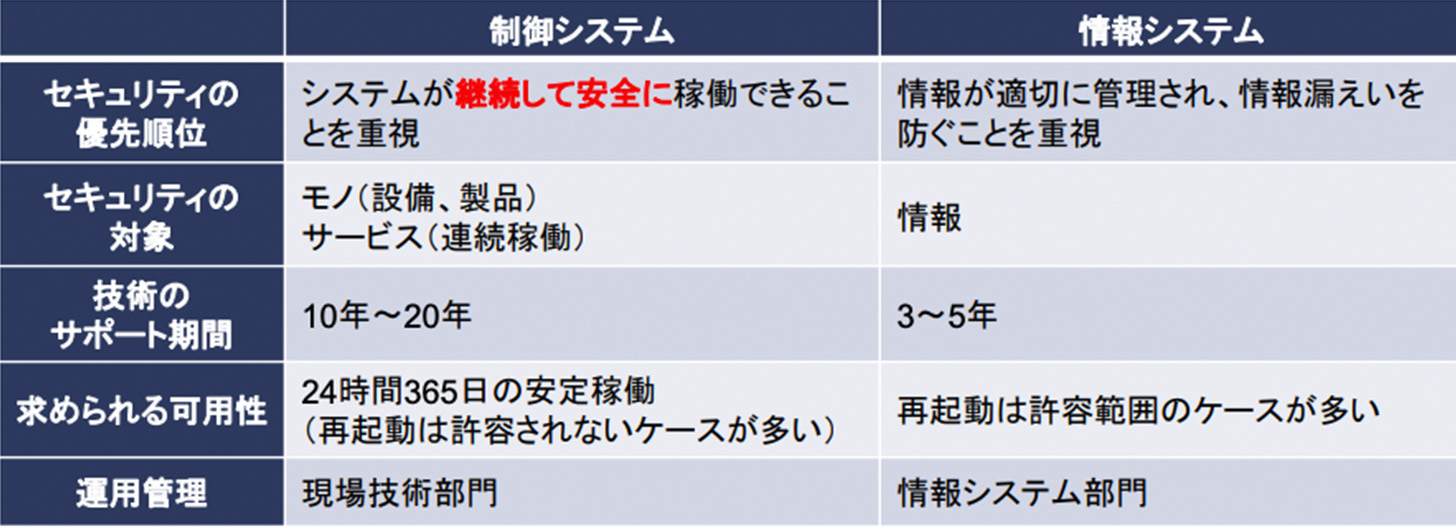

制御システム(OT)と情報システム(IT)における情報セキュリティの考え方の違い

工場・プラント施設に必要なサイバーセキュリティ対策

どの対策から着手すべきかは、自社の現状によって異なります。2022年11月に経済産業省が公開した「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン ver1.0」(以下、ガイドライン)では、以下の3ステップで対策を進めることが示されています。

- ステップ1 内外要件や業務、保護対象等の整理

- ステップ2 セキュリティ対策の立案

- ステップ3 セキュリティ対策の実行、および計画・対策・運用体制の継続的な見直し(PDCAサイクルの実施)

各ステップの内容を見ていきましょう。

ステップ1 内外要件や業務、保護対象等の整理

まず、内部要件(システム面・運用管理面・維持改善面等)や業務状況、保護対象の現状を把握・整理します。工場システムが日常業務でどう使われているか、業務の重要度に応じたセキュリティ優先度の判断、保護対象となる構成要素の洗い出しなどが主な作業です。

ステップ2 セキュリティ対策の立案

ステップ1の整理をもとに、業務や保護対象の重要度・優先度を設定し、対策の方針を立案します。ネットワーク経由の不正侵入やデータ漏洩への「システム構成面での対策」と、物理的侵入や自然環境のリスクへの「物理面での対策」の両方が必要です。運用コストや費用対効果を考慮しながら、自社の状況に合った最適な対策へ落とし込みます。

ステップ3 セキュリティ対策の実行と継続的な見直し

ステップ2で立案した対策を実施します。システム構成面・物理面の対策に加え、ライフサイクルを通じた対策やサプライチェーンを考慮した取り組みも必要です。実施後も、事業環境や攻撃手法の変化に応じてPDCAサイクルを回し、継続的に対策を見直すことが重要です。

このガイドラインは、各業界・業種が自ら工場のセキュリティ対策を立案・実行することで、産業界全体のセキュリティレベルを底上げすることを目的としています。ガイドライン付録の「チェックリスト」を活用すると、自社の工場・プラントが「組織的対策」「システム関連対策」「物理的対策」「工場システムサプライチェーン管理」の4観点でどの水準にあるかを確認可能です。

出典:経済産業省「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン ver1.0」

また、日本ネットワークセキュリティ協会(JNSA)が2022年5月に公開した「今すぐ実践できる工場セキュリティハンドブック・リスクアセスメント編」では、緊急性が高いとされる13の脅威シナリオに照らして、自社の対策状況をチェックすることが可能です。

出典:日本ネットワークセキュリティ協会(JNSA)「今すぐ実践できる工場セキュリティハンドブック・リスクアセスメント編」

セキュリティ対策としてALSOKが提供するサービス

経済産業省のガイドラインでは、ステップ2において「システム構成面での対策」と「物理面での対策」の両方が必要と示されています。この2つを一体で提供できる点がALSOKの特長です。それぞれの具体的な対策を解説します。

システム構成面での対策

ネットワークを介した不正侵入やデータ漏洩などの脅威に対しては、主にシステム構成面でのネットワークにおける対策が必要となります。また、機器上での不正接続/アクセス、データ改ざん、機器の異常な設定/制御などの脅威に対しては、主にシステム面での機器における対策が必要です。(ガイドライン引用)

システム構成面で機器を安全に守るための対策として、ALSOKが提供しているセキュリティサービスは以下のとおりです。

「ALSOK UTM運用サービス」

工場のネットワーク出入口にUTM(統合脅威管理)機器を設置し、通信を常時監視するオールインワンのネットワークセキュリティです。ファイアウォール・不正侵入防御・Webフィルタリングなどの機能を一台で担うため、OT環境のように運用リソースが限られた現場にも導入しやすい構成です。ファームウェアに脆弱性が見つかった際はALSOKが遠隔でアップデートを実施するため、UTMを常に安全な状態に保てます。工場の「インターネット出口対策」をまず固めたい場合の選択肢として検討してみてください。

ALSOKの関連商品

「ALSOK IT資産管理」

パソコン・スマートフォン・タブレット・プリンタなどあらゆるIT資産を一元管理するサービスです。ソフトウェアのバージョンを一括収集・管理し、USBメモリ等の外部メディアへのデータコピーを制御して不正持ち出しを防止します。悪質なWebサイトへのアクセス制御によるウイルス感染リスクの低減、操作ログの月次レポート報告(オプション)なども備え、工場現場のIT資産管理を総合的にサポートします。

ALSOKの関連商品

「ALSOK ウイルス対策ソフト」

パソコンへの負荷が少なく動作が軽快なウイルス対策ソフトです。既知のランサムウェアへの対応に加え、未知のウイルスに対しても最短時間で定義ファイルを配信します。

ALSOKの関連商品

物理面での対策

自然環境の脅威や物理的な侵入などの脅威に対しては、主に物理面での対策が必要となります。主な対策は、生産設備・制御システム等を物理的に守るもので、建物の構造、防火・防水の強化や、電源設備・制御システムの施錠管理、入退室管理、バックアップなどです。(ガイドライン引用)

物理面での侵入者対策や自然環境リスクへの備えとして、ALSOKが提供しているセキュリティサービスは以下のとおりです。

常駐警備・施設警備

ALSOKの常駐警備は多数の大型施設・大規模イベントでの警備実績をもとに、業務や施設の特性に応じた機器を組み合わせ、高水準のセキュリティを提供します。専門教育を受けた警備員を配置し、施設巡回・受付業務・防犯防災設備の操作監視を担います。

ALSOKの関連商品

機械警備・オンラインセキュリティ「ALSOK-G7」

不審者の侵入・火災・設備異常などの緊急事態を自動検知してALSOKガードセンターへ通報。最寄りのガードマンが現場に急行し、関係機関と連携して被害の拡大を防ぎます。防犯カメラや各種センサーのリアルタイム映像をパソコン・スマートフォンから確認でき、遠隔制御や入退館時の画像確認にも対応します。「出入管理・入退室管理システム」との連動で、警備解除なしには入室できない運用も実現可能です。

ALSOKの関連商品

「防犯カメラ・監視カメラサービス」

多彩なラインアップから要望や設置場所に応じてカスタマイズ可能です。不審者の自動追尾機能や、レコーダー不要で映像を録画・保管できる「ALSOK画像クラウドサービス」もオプションで利用可能。ALSOK-G7と組み合わせて機器異常を監視し、異常時はメンテナンスにも対応します。

「出入管理・入退室管理システム」

電気錠で扉や通用口を自動施錠し、認証カードを持つ者しか入室できないよう制限するシステムです。カメラ付き遠隔操作器を使用すれば操作した人物の画像を保存でき、他人のカードを使った不正入室の抑止に役立ちます。顔認証システムを活用すれば、あらかじめ登録された人物以外の入室を防ぎつつ、ハンズフリーでの出入りも実現可能です。

ALSOKの関連商品

こちらも参考にご覧ください。

ALSOKの関連コラム

工場のサイバーセキュリティ対策は、生産設備・制御システム自体にとどまらず、建築施設ファシリティ面の対策まで考えておく必要があるでしょう。ファシリティ面の対策に関しては、「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」が参考となります。(ガイドライン引用)

ガイドラインに示されているように、システム面・物理面に加えてファシリティ面の対策も視野に入れることが必要です。

詳しくはこちらもご参照ください。

ALSOKの関連コラム

よくあるご質問(Q&A)

Q1. 工場がサイバー攻撃を受けた場合、どのような被害が想定されますか?

A. 最も深刻なのは生産ラインの停止です。復旧まで数週間を要するケースもあり、その間の機会損失・復旧コストは多大です。また、設計図や技術仕様書といった機密情報の流出、サプライチェーンを通じた取引先への影響、さらには調達排除といった経営リスクに発展する可能性もあります。

Q2. まず何から着手すれば良いでしょうか?

A. 経済産業省のガイドラインに沿って「ステップ1:現状の整理」から始めることを推奨します。ガイドライン付録のチェックリストを使い、自社の工場・プラントのセキュリティ状況を4つの観点(組織的対策・システム関連対策・物理的対策・サプライチェーン管理)で把握することが出発点です。すべての対策を一度に実施するのは現実的ではないため、事業への影響が大きい工場や生産ラインから優先的に手をつけることが得策です。

Q3. UTM(統合脅威管理)は工場環境でも有効ですか?

A. はい。工場のネットワーク出入口にUTMを設置することで、外部からの不正アクセスやマルウェアの侵入を防ぐ基本的な防御層を構築可能です。運用リソースが限られる工場現場では、ファイアウォール・不正侵入防御・Webフィルタリングなどの機能を一台にまとめたUTMは、管理負担を抑えながら多層防御を実現できる選択肢のひとつです。

まとめ

工場・プラント施設へのサイバーセキュリティ対策は、コストではなく投資・保険(操業停止や調達排除リスクの低減)として捉えることが大切です。サイバー攻撃により業務が停止すれば、経営に大きなダメージを与えます。これまで世界各地の工場や企業で稼働停止に至った事例が発生していることからも、物理面だけでなくシステム構成面も含めた多層的なセキュリティ対策が欠かせません。

一度にすべての対策を導入するのは現実的ではありません。事業への影響が大きい工場や生産ラインの対策を優先し、段階的に実施していくことが現実的な進め方です。製造業のIoT化・デジタル化が加速する中で、工場・プラント施設のサイバーセキュリティへの要請はさらに高まっていくことが予想されます。安全・安心な操業と事業継続のために、ぜひセキュリティ対策の見直しを検討してみてください。