IDS・IPSの違いとは?検知と防御のしくみ、WAFとの比較まで解説

IDS・IPSとは

IDS(侵入検知システム)は、家の警報器のようなもの。不審な動きを検知して「警告」を出します。

IPS(侵入防止システム)は、警備員のようなもの。不審な動きを検知したら、自動でブロックします。

IDSは「知らせるだけ」、IPSは「知らせて止める」のが違いです。

サイバー攻撃の手口が巧妙になる一方で、ネットワークを守るセキュリティシステムも着実に進化しています。なかでも「IDS」と「IPS」は、不正侵入対策の中核を担うツールとして多くの企業に導入されています。この記事では、IDS・IPSの違い、それぞれの検知・防御のしくみ、ファイアウォールやWAFとの役割の違い、そして自社に合った選び方のポイントを解説します。

目次

IDS/IPSとは?

IDSとIPSは名称こそ似ていますが、できることには明確な差があります。共通するのは「ネットワークへの不正侵入を防ぐ」という目的だけで、実際の動作は大きく異なります。まずそれぞれの概要を押さえておきましょう。

IDS(不正侵入検知システム)

IDSとは、英文「Intrusion Detection System」の頭文字を取った略称で、「不正侵入検知システム」と訳されます。ネットワークやサーバを常時監視し、不正な侵入や侵入が疑われる兆候を検知すると、即座に管理者へ通知します。対応するかどうかの判断は、通知を受け取った管理者が行います。

IPS(不正侵入防御システム)

IPSとは、英文「Intrusion Prevention System」の頭文字を取った略称で、「不正侵入防御システム」と訳されます。IDSと同様に不正な侵入を検知・通知するだけでなく、アクセスログの改ざん防止や不正パケットの遮断まで、自動で実行する点が大きな特徴です。

一言でまとめると、不正侵入の「検知」のみ行うのがIDS、「検知+防御」まで担うのがIPSです。

IDS/IPSのしくみ

IDSもIPSも、ネットワークを監視して不正侵入やその兆候を検知する点は共通です。監視の方式と検知の方式、それぞれ2種類ずつあります。

IDS/IPSの監視方式

1. ネットワーク型

ネットワーク上にIDS/IPSを設置し、流れる通信パケットを監視する方式です。同一ネットワーク上の複数サーバを広範囲でカバーできる点が強みですが、監視範囲は設置したネットワークに限られます。複数のネットワークを対象にする場合は、それぞれに設置する必要があります。

2. ホスト型

監視対象のサーバ(ホスト)に直接インストールして使用する方式です。ログやファイルの改ざん、不審なプログラムの動作までサーバ内部を詳しく監視可能です。ただし1台のサーバに対して1つのシステムが必要なため、監視したいサーバが複数ある場合はそれぞれへのインストールが必要です。

IDS/IPSの検知方式

1. シグネチャ型(不正検出)

既知の攻撃パターン(シグネチャ)をあらかじめ登録しておき、通信データと照合して不正を検知する方式です。パターンが一致したものだけを不正と判断するため、正常な通信を誤検知するリスクが低い点が特徴です。一方、登録されていない新しい攻撃には対応しにくいという面もあります。

2. アノマリ型(異常検出)

シグネチャ型とは逆に、正常な通信パターンを登録しておき、そこから外れた通信を不正と判断する方式です。未知の脅威にも対応できる一方、誤検知が多くなりやすいのがデメリットです。新たな通信パターンが発生した際には、都度ベースラインに登録して運用することで、誤検知を抑えやすくなります。

IDSとIPSの使い分け

「検知」と「防御」——決定的な機能差

IDSとIPSの最大の違いは、脅威を検知した後の動作にあります。IDSはトラフィックを監視し、不審な動きを検出したら管理者に警告を送るにとどまります。これに対しIPSは、検出した脅威をその場で自動的にブロックします。たとえば機密情報が外部に送信されようとしている場面で、IDSは管理者への通知のみを行い、IPSはその通信を即座に遮断します。

IDSとIPSの使い分けの基準

リアルタイム対応の必要性

金融や医療など、データの機密性が高く迅速な対応が求められる環境では、IPSを優先的に検討すべきです。オンラインバンキングシステムで不審な取引が検出された場合、IPSであれば取引を即時停止し、資金の不正流出を防げます。

ただし、IPSは設定ミスや誤検知によって正常な通信を遮断してしまうリスクもあります。多様な通信が行われるネットワークの出入り口のような環境では、IDSでトラフィックを監視しながら誤検知による業務への影響を最小限に抑えるほうが適しているケースもあります。

システム負荷とパフォーマンス要件

IPSはすべてのパケットを検査するため、トラフィックが多い環境ではネットワーク遅延が生じる場合があります。高トラフィックのウェブサービスでは、決済処理などの重要部分にのみIPSを適用し、そのほかの部分はIDSで監視するという組み合わせが現実的な選択肢です。自社のシステム構成や運用体制に合わせて、両者を賢く組み合わせることが重要です。

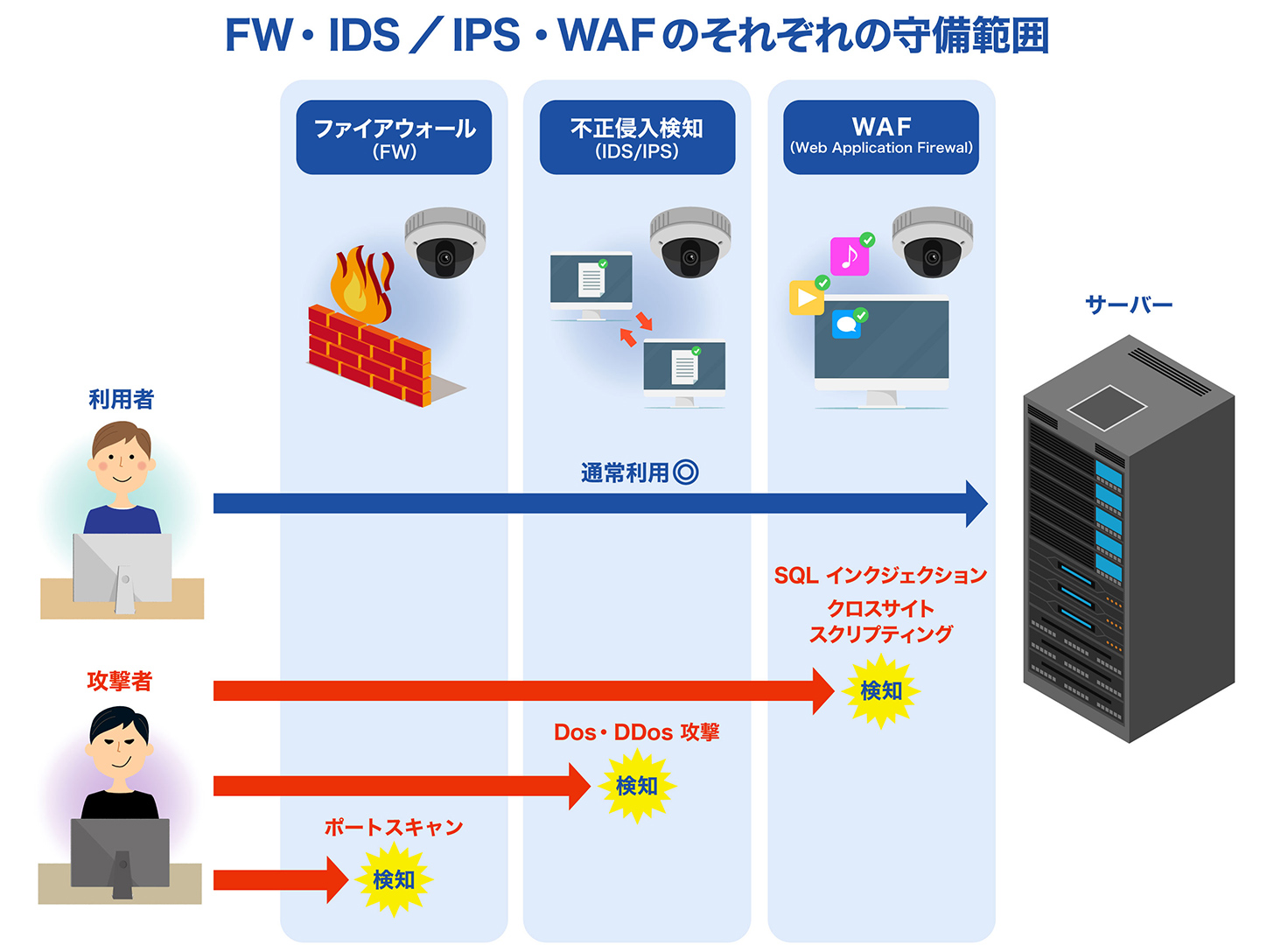

IDS/IPSとファイアウォール・WAFとの違いは?

IDS/IPSと似たセキュリティツールに「ファイアウォール」や「WAF」があります。それぞれ守備範囲が異なるため、役割を整理しておきましょう。

ファイアウォールとの違い

ファイアウォールは、通信の送信元・送信先のIPアドレスやポート番号といった情報を基に、許可・拒否を制御するしくみです。通信内容の中身までは確認しないため、正当なルートを通じた不正な通信を見逃してしまうことがあります。IDS/IPSは通信内容そのものを精査できるため、送信元が正当であっても、内容に不審な点があれば検知が可能です(IPSは防御も可能)。

WAFとの違い

WAFは、SQLインジェクションやクロスサイトスクリプティング(XSS)など、Webアプリケーションの脆弱性を狙った攻撃に特化したセキュリティツールです。一方、IDS/IPSはDoS攻撃やSYNフラッド攻撃など、ネットワーク・サーバ全般への不正アクセスを対象とします。Webアプリを運営している場合は、IDS/IPSとWAFを組み合わせることで、より広範な攻撃をカバー可能です。

IDS/IPS・ファイアウォール・WAFはいずれも「外部からの不正侵入を防ぐ」という目的を共有しつつ、監視する対象や防御できる範囲がそれぞれ異なります。用途に応じた使い分けと組み合わせが、多層防御の基本です。

IDS/IPSで検知・防御できる攻撃と想定される被害

IDS/IPSはどのような攻撃に有効なのでしょうか。代表的な3つの攻撃を見ていきます。

1. DoS攻撃(DDoS攻撃)

特定のサーバやWebサイトに大量のデータを送りつけ、負荷をかけてアクセス不能にする攻撃です。IDS/IPSはネットワーク全体を監視しているため、この種の攻撃をいち早く検知・防御可能です。

2. SYNフラッド攻撃

TCP接続要求(SYN)を大量に送りつけることでサーバをダウンさせるDoS攻撃の一種です。接続元IPを偽装するケースもあるため、ファイアウォールでは検知が困難ですが、通信内容を解析できるIDS/IPSであれば不正な通信を見つけることが可能です(IPSは防御も可能)。

※TCP(Transmission Control Protocol)…ネットワークで標準的に使われる通信規約(プロトコル)の一つ。

3. バッファオーバーフロー攻撃(BOF)

確保したメモリ領域を超えるデータを入力し、プログラムの誤作動を引き起こす攻撃です。プログラムの実装上のバグ(脆弱性)を悪用してコンピュータ内部への侵入を試みます。IDS/IPSはこうした異常を検知・防御可能です。

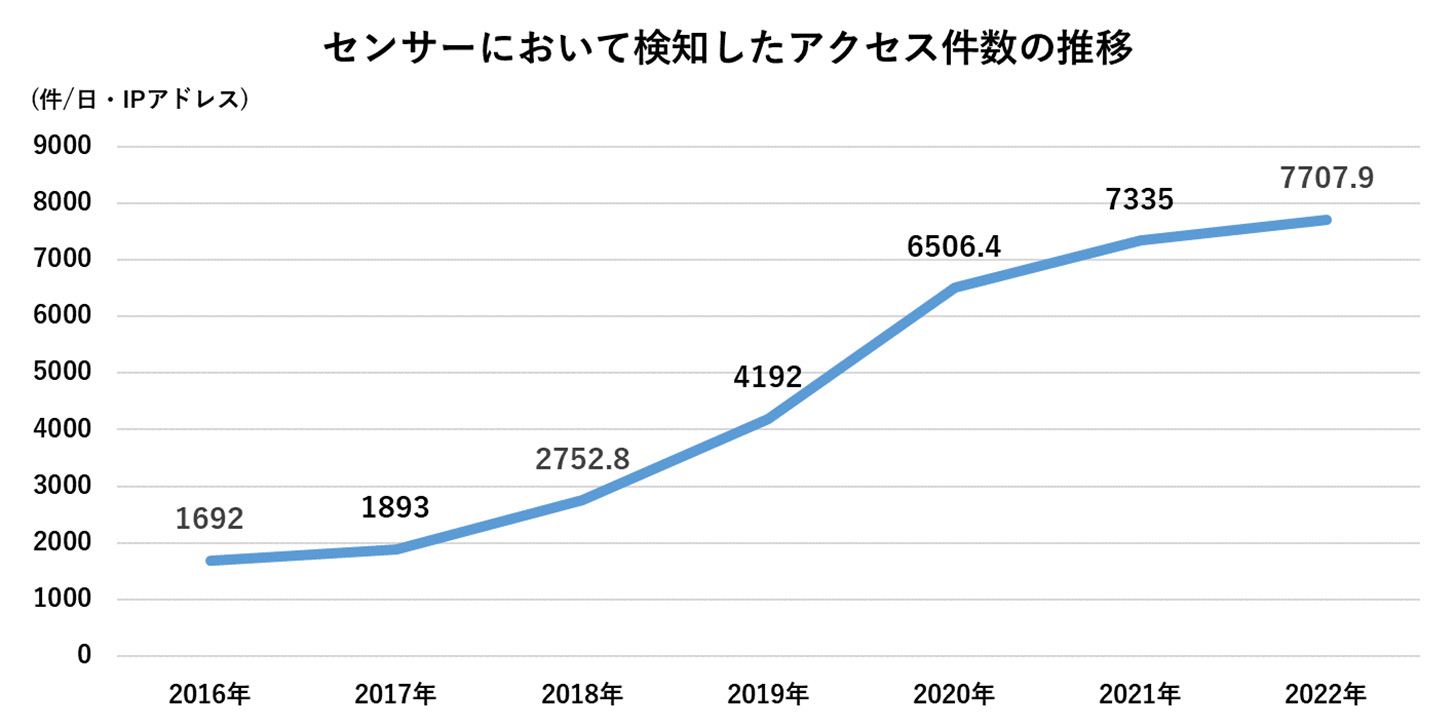

攻撃を受けた際に予想される被害

いずれの攻撃もサーバやシステムのダウンを招き、業務停止・経済損失・復旧コストといった深刻な被害につながります。警察庁の調査によると、センサーが検知したサイバー攻撃とみられるアクセス件数は過去7年間で約4.5倍に増加しており、いつ自社が標的になるかは予測できません。IDS/IPSの導入は、こうしたリスクへの備えとして有効です。

IDS/IPS導入時の選び方のポイント

IDS/IPSを導入する際は、自社の環境や目的に合ったツールを選ぶことが重要です。主なポイントを3点に整理します。

導入形態

まず「何を守りたいか」「どう監視したいか」を整理した上で、ネットワーク型かホスト型かを選びましょう。また、対策したい攻撃の種類に応じて、IDS/IPS・ファイアウォール・WAFのどれが適切かも検討が必要です。

| システム | 対応できる攻撃の例 |

|---|---|

| ファイア ウォール |

不審なIPアドレスからのアクセス ポートスキャン(攻撃者による事前調査) |

| IDS/IPS | DoS攻撃(DDoS攻撃) SYNフラッド攻撃 |

| WAF | SQLインジェクション (データベースへの不正操作) クロスサイトスクリプティング (Webサイトの脆弱性を突いた攻撃) |

動的なWebアプリケーションを運営している場合、IDS/IPSだけではアプリケーション層の攻撃を十分にカバーできません。SQLインジェクションやXSS攻撃に対しては、HTTPトラフィックを詳細に分析するWAFとの組み合わせが不可欠です。ネットワーク保護はIDS/IPS、Webアプリ保護はWAFと役割を分けた多層防御を検討してみてください。

サポート体制

異常検知後、「いつ・どこで・何が起きたか」を迅速にレポートしてくれるツールを選びましょう。誤検知を減らすためのチューニングも定期的に必要なため、手厚いサポートと豊富な導入実績を持つ製品・サービスを選ぶことをおすすめします。

運用コスト

機能・性能だけでなく、導入費用やランニングコストも重要な判断基準です。サポート内容と価格のバランスを見ながら、自社規模に見合った製品を選定しましょう。

よくある質問(Q&A)

Q. IDSとIPSは、どちらを先に導入すべきですか?

A. 一概にどちらが先とは言えません。即時の自動防御を優先するならIPS、まずネットワークの通信状況を把握してから判断したいならIDSが向いています。実際には両者を組み合わせ、重要なシステムにはIPSを、広い監視にはIDSを活用するのが一般的です。

Q. ファイアウォールを導入していれば、IDS/IPSは不要ですか?

A. ファイアウォールはIPアドレスやポート番号による通信制御が主な役割であり、通信内容の中身は精査しません。そのため、許可されたルートを通じた不正な通信は見逃すことがあります。IDS/IPSを併用することで、ファイアウォールでは検知しにくい攻撃もカバー可能です。

Q. IDS/IPSとWAFは両方必要ですか?

A. Webアプリケーションを運営している場合は、両方の導入を検討する価値があります。IDS/IPSはネットワーク・サーバ層の不正アクセスを、WAFはアプリケーション層(SQLインジェクション・XSSなど)への攻撃をそれぞれカバーするため、守備範囲が異なります。

Q. アノマリ型は誤検知が多いと聞きましたが、使いものになりますか?

A. 未知の脅威を検知できるメリットは大きいですが、運用初期は誤検知が出やすいのも事実です。正常な通信パターンを丁寧にベースラインとして登録し、定期的にチューニングを行うことで誤検知を抑えられます。シグネチャ型と組み合わせて利用するのが現実的です。

社内ネットワークへの不正侵入防止はALSOKにお任せください

ALSOKでは、企業ネットワークをサイバー攻撃から守る「ALSOK UTM運用サービス」を提供しています。24時間365日、情報警備監視センターがネットワークを監視し、異常を検知した際には即時対応します。UTMはIDS/IPSの機能(ネットワーク監視・不正検知・防御)を包括しており、設定・管理サポートや月次レポートなど、自社環境に合わせたプランをお選びいただけます。

社内ネットワークへの不正侵入対策についてお悩みの方は、ぜひALSOKにご相談ください。

まとめ

IDSは「検知・通知」、IPSは「検知・防御」——この違いを押さえた上で、自社のリスク環境・運用体制・予算に合ったセキュリティツールを組み合わせることが重要です。ファイアウォールで入口を制御し、IDS/IPSでネットワーク内部を監視し、Webアプリにはさらにへも導入を検討する——こうした多層的な備えが、高度化するサイバー攻撃への現実的な対応策です。導入に関するご不明点は、ぜひお気軽にご相談ください。