なぜバックアップから復旧できないのか。ランサムウェアに有効な3-2-1-1-0バックアップとは

「バックアップさえ取っておけば、ランサムウェアに感染しても復旧できる」――そう考えているIT担当者は今も少なくありません。しかし現実は、その考えが通用しないケースが急増しています。

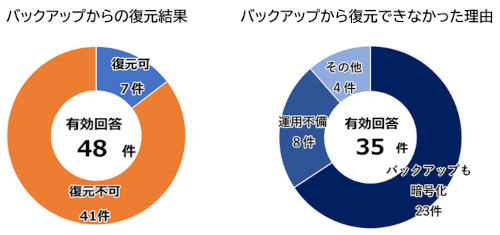

警察庁が公表した「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」によれば、バックアップを取得していた組織のうち、実際に復元できたのはわずか約15%ほどでした。つまり、バックアップがあっても約85%の組織は復旧できなかったことになります。復元できなかった最大の理由は「バックアップも一緒に暗号化されていた」(約65%)でした。

引用:警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

https://www.npa.go.jp/publications/statistics/cybersecurity/index.html

なぜそんなことが起きるのでしょうか。原因は、現代のランサムウェアが「バックアップを先に狙う」という攻撃スタイルに変わっているからです。

本記事では、なぜ従来のバックアップでは不十分なのかをわかりやすく整理したうえで、今の時代に有効な3-2-1-1-0バックアップルールの考え方と実践ポイントを解説します。

目次

そもそもランサムウェアとは?

ランサムウェアとは、感染したパソコンやサーバー内のファイルを暗号化(読めない状態に)して、「元に戻してほしければ身代金を払え」と脅す悪意あるプログラムです。「Ransom(身代金)」と「Software(ソフトウェア)」を合わせた造語です。

近年はさらに手口が悪化しており、次のような攻撃スタイルが増えています。

- 二重脅迫型:ファイルを暗号化するだけでなく、データを盗み出して「払わなければ公開する」と二重に脅す手口です。

- ノーウェアランサム:ファイルの暗号化すら行わず、データを盗み出して「公開されたくなければ払え」と脅すだけの手口です。業務は止まらないためすぐには気づきにくく、バックアップで対処できない点が厄介です。

なぜバックアップから復旧できないのか

攻撃者はバックアップを「真っ先に」狙う

攻撃者の立場から考えると、バックアップは「身代金を払わなくても復旧されてしまう邪魔な存在」です。そのため、本格的な暗号化を始める前にバックアップを探し出して壊すか、一緒に暗号化してしまいます。

攻撃者はネットワーク内に「潜伏」してから動く

現代のランサムウェア攻撃には「潜伏期間」と呼ばれる特徴があります。攻撃者は侵入に成功しても、すぐには攻撃を始めません。

フィッシングメールや古いVPN機器の脆弱性などを突いて侵入した後、1〜3週間ほどかけてネットワーク内をひっそりと調べ回ります。バックアップがどこに保存されているか、管理者アカウントはどれか、といった情報を集めるためです。そして準備が整ってから、バックアップも含めてすべてを一気に暗号化します。

バックアップの保存期間が2週間以下の場合、攻撃者が潜伏していた間のバックアップもすべて汚染されている可能性があります。

Windowsのシャドウコピーも削除される

Windowsには「ボリュームシャドウコピーサービス(VSS)」という、ファイルの過去バージョンを自動保存しておく機能があります。多くの組織が手軽なリカバリー手段として活用しています。

ランサムウェアは暗号化を始める直前に、この機能のデータも消してしまいます。正規のWindowsコマンドが悪用(Living Off the Land 攻撃)されるため、従来のウイルス対策ソフトでは気づきにくいのが実情です。

従来の「3-2-1ルール」では何が足りないのか

3-2-1ルールとは

3-2-1バックアップルールは、長年データ保護の基本として使われてきたシンプルなルールです。

- 3:データのコピーを合計3つ持つ(本番データ+バックアップ2つ)

- 2:2種類の異なる保存先を使う(例:社内サーバーとクラウド)

- 1:1つは別の場所(オフサイト)に保管する

ハードウェアの故障や誤操作、自然災害には今でも有効です。しかしランサムウェアに対しては、以下の問題があります。

3-2-1ルールの問題点

問題1:ネットワークにつながっていれば暗号化される

クラウドや社内のNASにネットワーク経由でアクセスできる状態なら、攻撃者に狙われます。「別の場所にある」ことと「ネットワークから切り離されている」ことは全く別の話です。

問題2:本当に復旧できるかを確かめていない

バックアップが存在していても、実際に復旧テストをしていなければ「いざというとき使えない」ことがあります。データが壊れていたり、設定が足りなかったりするケースは珍しくありません。

問題3:潜伏期間を考慮した設計になっていない

3-2-1ルールは「どこに保存するか」を決めるものですが、「どのくらい遡れるか(保持期間)」については決まりがありません。攻撃者が3週間潜伏していれば、保持期間が短いバックアップはすべて汚染されている可能性があります。

3-2-1-1-0バックアップルールとは

ルールの全体像

3-2-1-1-0ルールは、従来の3-2-1ルールに「絶対に消されないコピーを1つ」と「定期的な復旧テスト」を加えた、より安全なバックアップ戦略です。

| 3 | 3 copies | データのコピーを合計3つ持つ |

| 2 | 2 media types | 2種類の異なる保存先を使う |

| 1 | 1 offsite | 1つは別の場所に保管する |

| 1 | 1 immutable/offline | 1つは「消せない・変更できない」状態で保管する |

| 0 | 0 error | 復旧テストで「ちゃんと戻せる(エラーが0)」を確認する |

第4の「1」:イミュータブルバックアップとは

「イミュータブル(Immutable)」とは「変更不可能」という意味の英語です。一度保存したデータを、誰も変更・削除できない状態にしておくバックアップのことです。

管理者権限を持つ人でも消せませんし、攻撃者が管理者アカウントを乗っ取っても手が届きません。これが「最後の砦」として機能します。

主な方法は以下の2つです。

- オブジェクトロック:AWS S3やWasabi、Azure Blob Storageなどのクラウドサービスが提供する機能です。「この期間中はデータを絶対に消せない」と設定でき、比較的低コストで導入可能です。

- WORMストレージ:テープや専用ストレージに使われる「一度書いたら変更できない」記録方式です。

第5の「0」:復旧テストで「本当に戻せる」を確認する

「0」が意味するのは「復旧エラーをゼロにする」、つまり定期的に実際の復旧テストを行い、バックアップが使えることを確認するという原則です。

バックアップがあることと、そこから復旧できることは別の話です。「毎日バックアップしています」と言いながら、一度もテストしたことがない組織は少なくありません。問題はインシデントが起きてから初めて発覚します。

定期テストで確認すべきポイントは、システムが正常に起動するか、業務アプリが動くか、重要データが揃っているかです。

実践のポイント

保持期間は最低30日以上に

攻撃者がネットワーク内に潜伏する期間は平均10〜21日とされています。保持期間が7日や14日では、潜伏中に作られたバックアップしか残っておらず、クリーンな状態に戻せないリスクがあります。最低30日、できれば60〜90日の保持期間を確保しましょう。

バックアップ用のアカウントは分けて管理する

バックアップシステムのアカウントを、ふだん業務で使うActive Directoryの認証基盤と同じにしてはいけません。攻撃者が社内の管理者権限を乗っ取った場合、バックアップシステムにも同時にアクセスできてしまうからです。バックアップ専用のアカウントを別に用意し、多要素認証(MFA)も設定しましょう。

バックアップサーバーは業務PCと別のネットワークに

バックアップサーバーやNASを、一般の業務PCと同じネットワーク上に置かないことが基本です。業務PCがウイルスに感染した場合、同じネットワーク上にあるバックアップにも感染が広がる可能性があります。

ALSOK EDRサービス

ALSOKでは、AIによって脅威を検知し、復旧までを自動で行うEDRサービスを提供することにより、上記の課題を解決いたします。

また、従来のEDRには無い、マルウェア等に感染したり暗号化されてしまったファイルのロールバック機能を持ち、ランサムウェアの対策に強い製品です。30日の無料トライアルもお気軽にお申し込みください。

FAQ

そもそもバックアップを取っていれば安全ではないのですか?

残念ながら、バックアップを取るだけでは不十分です。警察庁のデータでは、バックアップを取得していた組織でも約85%が復旧できませんでした。攻撃者はバックアップも一緒に暗号化するため、「消されないバックアップ(イミュータブルコピー)」を別途用意し、かつ定期的に復旧テストを行うことが欠かせません。

中小企業でも3-2-1-1-0ルールを導入可能ですか?

可能です。AWS S3やWasabiなどのクラウドストレージは、オブジェクトロック(変更不可機能)を比較的低コストで提供しています。既存のバックアップ環境にイミュータブルなクラウドコピーを追加するだけで、コアとなる部分を段階的に実現可能です。

ノーウェアランサムにはバックアップで対処できないのですか?

その通りです。ノーウェアランサムはデータを暗号化せず、盗み出したデータを「公開する」と脅す手口のため、バックアップを使って復旧する問題ではありません。対策はデータの持ち出しを防ぐアクセス制御や情報漏えい防止ツール(DLP)が中心になります。

どのくらいの頻度でリストアテストをすればいいですか?

できれば四半期(3ヶ月)に1回、少なくとも年に1回は実施することをお勧めします。「バックアップがある」と「復旧できる」は別物なので、定期テストは必須です。

まとめ

ランサムウェアはバックアップそのものを標的にして進化してきました。今の時代に必要なのは、「データを保存する」だけでなく「確実に復旧できる設計」です。

3-2-1-1-0ルールのポイントは2つに絞られます。

- 1. 消されないバックアップを1つ持つ(イミュータブルコピーの確保)

- 2. 定期的に本当に復旧できるかテストする(ゼロエラー検証)

また、ノーウェアランサムのようにバックアップで対処できない手口も増えているため、バックアップ対策だけに頼らず、アクセス制御や多要素認証(MFA)なども組み合わせた多層的な対策が大切です。

3-2-1-1-0ルールへの移行にはコストも手間もかかりますが、ランサムウェア被害後の復旧費用・業務停止・信頼の失墜と比べれば、はるかに合理的な備えといえます。