RaaS(Ransomware as a Service)とは?攻撃のしくみ・有名グループ・企業が取るべき対策を解説

RaaSとは

RaaS(Ransomware as a Service)とは、ランサムウェア(身代金要求型ウイルス)を「サービス」として提供する仕組みです。開発者が攻撃ツールを用意し、技術力のない犯罪者でも簡単にサイバー攻撃を実行できるようにします。利益は開発者と攻撃者で分配されます。

近年、ランサムウェア被害が増大し続けています。警察庁の報告によれば、2024年上半期のランサムウェア被害報告件数は128件と過去最多を記録しました。この背景に共通して見えてくるのが、RaaS(Ransomware as a Service)と呼ばれるビジネスモデルの台頭です。高度な知識がなくても誰でもランサムウェア攻撃を実行できるしくみが確立されており、被害拡大の大きな要因になっています。

本コラムでは、RaaSのしくみ・有名グループの実態・具体的な対策について解説します。

目次

RaaS(Ransomware as a Service)とは

サイバー犯罪の世界は常に進化を続けていますが、近年特に注目を集めているのが「RaaS(Ransomware as a Service)」です。

RaaS(ラース)とは、ランサムウェア攻撃に必要なツール、インフラ、サポートをパッケージ化し、サービスとして提供するサイバー犯罪のビジネスモデルです。SaaS(Software as a Service)と同様のしくみで、攻撃者はダークウェブ上で月額数千円から数万円(月額40ドル程度から)で利用可能です。IPAが発表した「情報セキュリティ10大脅威2024【組織】」の第10位「犯罪のビジネス化」にも取り上げられており、社会的な関心も高まっています。

従来、ランサムウェア攻撃には高度な技術力が必要でした。しかしRaaSの登場により、技術的知識に乏しい人物でも容易にサイバー攻撃を実行できるようになりました。これが、ランサムウェア被害が急増している主要因です。

このモデルの特徴は、以下の4点に整理できます。

アクセスの容易さ

ダークウェブ上のマーケットプレイスで比較的安価に利用可能。月額40ドル程度から使えるサービスも存在し、参入障壁が非常に低い状態です。

サービスの充実

高度なランサムウェア本体・攻撃インフラ・テクニカルサポート・被害者との交渉代行などが提供されます。正規のSaaSと同等のカスタマーサポートを備えるケースもあります。さらに、攻撃の進捗を管理する専用ダッシュボードや、支払い処理ポータルが用意されているサービスも存在します。

利益分配モデル

攻撃者(アフィリエイト)が得た身代金の一部をRaaSプロバイダーに支払います。一般的な分配率はプロバイダー側が20〜40%程度です。

継続的な進化

プロバイダーが常にソフトウェアを更新し、新たな攻撃手法を開発し続けます。法執行機関の摘発を受けても、技術や手法が他グループに引き継がれることで脅威が絶えません。

RaaSの登場は、サイバー犯罪の「分業化・産業化」とも言える現象をもたらしました。攻撃者、ソフトウェア開発者、インフラ提供者など、役割の専門化が進み、個人・企業・政府機関に至るまであらゆる組織が深刻な脅威にさらされています。

RaaSのしくみと役割分担

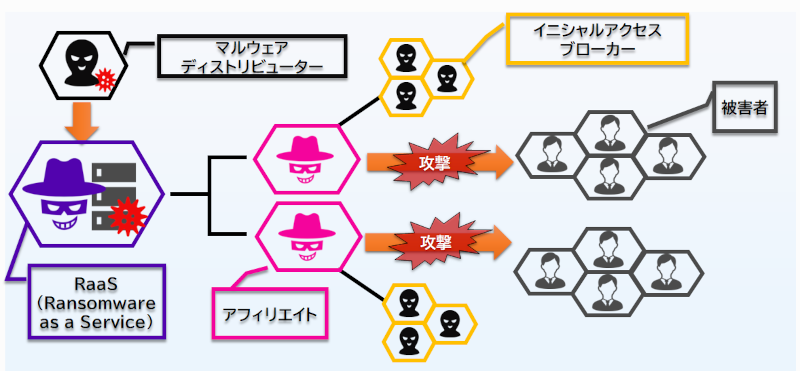

RaaSは、従来のサイバー犯罪モデルを大きく変革した分業型のビジネスモデルです。各役割が専門化することで、攻撃の効率性と成功率が高まっています。以下に、RaaSの主要な登場人物と役割を説明します。

サービス提供者(RaaSプロバイダー)

RaaSサービスの運営者です。アフィリエイトとの契約管理・攻撃ツールの提供・身代金回収後の報酬分配など、エコシステム全体をとりまとめます。

マルウェアディストリビューター

ランサムウェアツールの開発専門部隊です。サービス提供者はここから攻撃ツール(複合ツール含む)を調達します。

アフィリエイト

サービス提供者の顧客となる実際の攻撃実行者です。標的企業へ攻撃を仕掛け、必要に応じて被害者との交渉も担います。サービス提供者が交渉を代行する場合もあります。

イニシャルアクセスブローカー(Initial Access Broker, IAB)

標的への不正アクセス手段を専門に売買する存在です。流出したIDやパスワード、脆弱性情報などを収集・販売しています。アフィリエイトはIABから侵入に必要な情報を購入し、標的ネットワークへの侵入を試みます。

このような高度に組織化された分業体制が、RaaSによる攻撃を効率的かつ大規模なものにしています。

RaaS攻撃の手口:二重脅迫・三重脅迫とは

RaaSの普及とともに、攻撃の手口も高度化しています。近年特に注意が必要なのが「二重脅迫(Double Extortion)」と「三重脅迫(Triple Extortion)」です。

二重脅迫

データを暗号化して身代金を要求するだけでなく、事前に盗み出したデータを「支払わなければ公開する」と脅迫する手口です。バックアップから復旧できたとしても、情報漏えいの脅威は消えないため、被害組織への圧力がより強くなります。

三重脅迫

二重脅迫にさらに圧力を重ねる手口で、被害組織のサービスに対するDDoS攻撃や、顧客・取引先への直接連絡、規制当局への通報をちらつかせることで、支払いを強要します。技術的なインシデントにとどまらず、企業の信用・法的リスクをも揺さぶるビジネス上の危機へと発展します。

また、ランサムウェアを展開する前にバックアップを意図的に削除する手口も一般化しています。加えて、攻撃者が正規の管理ツールやOSコマンドを悪用してネットワーク内を横断する「Living off the Land(環境寄生型攻撃)」の手法も増加しており、従来のウイルス対策ソフトだけでは検出が困難な状況です。

有名なRaaSグループ

RaaSサービスを提供するグループは世界中に存在します。代表的なグループを紹介します。

REvil(Sodinokibi)

ロシア系とされる悪名高いRaaSグループの一つです。大規模な攻撃と高額な身代金要求で知られ、「Sodinokibi」とも呼ばれています。米国の食肉加工会社へのサイバー攻撃で世界的な注目を集めました。 2021年7月に一時活動が停止した後、2022年1月にはロシア連邦保安庁(FSB)によってメンバーが逮捕され、事実上活動が停止しました。国際的なサイバー犯罪対策の成功例として引き合いに出されます。

DarkSide

2021年に米国の石油パイプライン事業者への攻撃で世界的に注目を集めたグループです。この攻撃により、米国東部の広範な地域で燃料不足が発生しました。ロシアまたは東ヨーロッパを拠点とすると推測されており、法執行機関の圧力を受けて活動終了を公表しました。

Maze

「二重脅迫」戦術の先駆けとして知られるグループです。米国の大手ITソリューション企業への攻撃で有名になりました。データを暗号化するだけでなく、盗んだデータを公開すると脅迫する手法を広め、後続グループへ多大な影響を与えました。2020年11月に自ら活動終了を宣言しましたが、その技術・手法はほかのグループに引き継がれています。

Conti

ロシア系グループのContiは、医療機関や政府機関を含む多くの組織を標的に攻撃を行ってきました。大量のデータを素早く暗号化する能力を持ち、非常に高額な身代金を要求することで知られています。ロシア政府との関係も指摘されており、ウクライナへの軍事侵攻後にロシア支持を表明したことでも話題になりました。

LockBit

暗号化速度の速さと組織的なアフィリエイト運営で知られる、現在も影響力を持つランサムウェアグループです。日本の警察機関が被疑者逮捕に協力したことでも注目を集めました。バージョン1・2.0・3.0と継続的に進化を続けており、世界中の企業を標的に攻撃を仕掛けています。2024年2月の国際的なインフラ摘発(Operation Cronos)で一時的に打撃を受けましたが、その後も活動が確認されています。

これらの例が示すように、あるグループが摘発されても、その技術や手法を引き継いだ新たなグループが台頭するパターンが繰り返されています。現在はQilinやAkira、RansomHubといった新興グループが活発に活動しており、RaaSの脅威は継続しています。

RaaS攻撃への対策と予防策

こういったグループから組織を守るために、企業はどのような対策を講じるべきでしょうか。組織レベルと個人レベルに分けて整理します。

組織レベルの対策と予防策

1. 多層防御戦略の導入

・ファイアウォールや侵入防止システム(IPS)などを包括したUTMなどの設置

・EDRやアンチウイルスソフトなどエンドポイント保護ソリューションの導入

ファイアウォール・IPS・EDR・アンチウイルスといった複数のセキュリティ層を組み合わせることで、単一の防御策が突破された場合でも被害を抑えられます。特にEDRは、「Living off the Land」型の攻撃や、従来のウイルス対策では検知困難な振る舞いも監視・自動対処できるため、RaaS対策の要となります。

2. セグメンテーションとアクセス制御

・ネットワークセグメンテーションによる被害の局所化

・最小権限の原則に基づくアクセス制御

・重要データへのアクセスの厳格な管理

3. 脆弱性管理

・パソコンやサーバーなどの定期的な脆弱性スキャンの実施

・セキュリティパッチ管理の自動化と迅速な適用

・サードパーティソフトウェアの管理と更新

4. バックアップ戦略

・3-2-1バックアップルールの適用(3つのコピー、2種類の媒体、1つはオフサイト)

・定期的なバックアップと復旧テストの実施

・オフラインバックアップの保持

なお、RaaSによる攻撃では事前にバックアップを削除する手口も増えているため、バックアップの保護設定(書き換え不可・別ネットワーク隔離)も検討してください。

5. インシデント対応計画の策定と訓練

・詳細なインシデント対応プランの作成

・定期的な模擬訓練の実施

・外部のインシデント対応チームとの連携体制の構築

6. 従業員教育とセキュリティ意識向上

・定期的なセキュリティ意識トレーニングの実施

・フィッシング攻撃の模擬訓練

・セキュリティポリシーの周知

7. ゼロトラストアーキテクチャの採用

・「信頼しない、常に検証する」原則に基づくアクセス管理

・多要素認証(MFA)の全社的な導入

・コンテキストベース(IPアドレスや利用デバイスなどで判断)のアクセス制御

個人レベルの対策と予防策

1. ソフトウェアの最新化

・OS・アプリケーション・ブラウザの自動更新設定

・使用していないソフトウェアの削除

2. 強力なパスワード管理

・長く複雑で一意なパスワードの使用

・パスワードマネージャーの利用

・多要素認証の有効化

3. フィッシング対策

・不審なメールやリンクへの警戒(標的型メール訓練の実施)

・送信者の確認とURLの慎重な検証

・要求された情報の妥当性の確認

4. 安全なブラウジング習慣

・HTTPS接続の確認

・不明なウェブサイトでの個人情報入力の回避

・広告ブロッカーの使用

5. 公共Wi-Fiの安全な利用

・VPNの使用

・機密情報の送受信を避ける

・自動接続設定の無効化

これらの対策を組み合わせることで、RaaSを含むランサムウェア攻撃のリスクを大幅に低減できます。ただし、万全な防御は困難であるため、継続的な警戒と対策の更新が欠かせません。

また、組織は定期的にリスク評価を行い、新たな脅威や技術の変化に応じて対策を見直す必要があります。個人も同様に、最新のセキュリティ動向に注意を払い、自身の対策を随時更新することが重要です。

RaaSへの対策は技術面だけでなく、人的要素や組織プロセスも含めた多面的な取り組みが求められます。

ALSOKの関連商品

RaaSに関するよくある質問

Q. RaaSとランサムウェアは何が違うのですか?

ランサムウェアはデータを暗号化して身代金を要求するマルウェアそのものを指します。一方、RaaS(Ransomware as a Service)はそのランサムウェアを「サービス」として第三者に提供するビジネスモデルです。RaaSにより、ランサムウェアを自分で開発する技術がなくても、料金を支払えば攻撃ツールや支援サービスを利用できるようになったため、攻撃者の裾野が大幅に広がっています。

Q. 二重脅迫・三重脅迫とは何ですか?

二重脅迫とは、データの暗号化に加えて、事前に盗んだデータを「身代金を払わなければ公開する」と脅す手口です。バックアップで復旧できても情報漏えいの脅威が残るため、被害組織の圧力が増します。三重脅迫はさらにDDoS攻撃や顧客・取引先への直接連絡、規制当局への通報をちらつかせることで、支払いを強要する手法です。RaaSの普及とともに、これらの多層的な脅迫手口も広がっています。

Q. RaaS攻撃に備えて最初に取るべき対策は何ですか?

まず取り組みたい対策として、(1)OSやソフトウェアのパッチを最新化する、(2)多要素認証(MFA)を導入する、(3)オフラインバックアップを定期的に取得・復旧テストする、(4)EDRなどエンドポイント保護ソリューションを導入する、の4点が挙げられます。RaaSによる攻撃の多くはVPN機器やリモートデスクトップの脆弱性を入口にするため、これらの基本対策が感染リスクを大きく下げます。

Q. 身代金は支払うべきですか?

IPAを含む多くのセキュリティ機関は、原則として身代金を支払わないことを推奨しています。身代金を支払っても復号が保証されるわけではなく、新たな攻撃や追加要求を招くリスクがあります。また、支払いがRaaSビジネスモデルの収益となり、さらなる攻撃を助長することにもなります。感染が疑われる場合は、専門の外部機関やインシデント対応業者への相談が推奨されます。

Q. EDRとアンチウイルスソフトはどう違いますか?

アンチウイルスソフトは既知のマルウェアのパターンと照合して検知するのが主な機能です。一方、EDR(Endpoint Detection and Response)はエンドポイント上の挙動をリアルタイムで監視し、既知・未知を問わず不審な動作を検知・封じ込め・復旧する機能を持ちます。RaaSによる攻撃では正規ツールを悪用した検知困難な手口が増えており、振る舞い検知が可能なEDRの導入が推奨されています。

まとめ

RaaSの台頭は、サイバーセキュリティの状況を劇的に変化させ、個人・企業・社会全体に前例のない脅威をもたらしています。技術力のない人物でさえ攻撃者になれる時代において、「自社は大丈夫」という認識は危険です。

RaaS対策は、技術的な側面だけでなく、従業員教育や組織のプロセスも含めた包括的な取り組みが必要です。特に中小企業は、サプライチェーン全体に影響が及ぶ可能性があるため、早めの対策が求められます。

ALSOKでは、RaaS対策に有効なEDRサービス・IT資産管理・UTM運用サービスを提供しています。中でもALSOK EDRサービスは、AIによる脅威検知とインシデント対応の自動化で、万一の感染時も迅速な対処を可能にします。情報セキュリティの無料相談も行っておりますので、お気軽にご相談ください。