パスキーとは?しくみ・メリット・導入事例をわかりやすく解説

パスキーとは

パスキーとは、パスワードの代わりに使う新しいログイン方法です。スマートフォンの指紋認証や顔認証を使ってサービスにログイン可能です。パスワードを覚えたり入力したりする必要がなく、フィッシング詐欺にも強いため、より安全で便利な認証技術として普及が進んでいます。

オンラインバンキング、SNS、ショッピングサイト——サービスごとに複雑なパスワードを設定し、使い回さず、定期的に変える。これが「理想」とされていますが、実際には難しいものです。そこで近年、注目を集めているのが「パスキー(Passkey)」です。パスキーは指紋や顔認証を使ってパスワードなしでログインできる認証方式で、セキュリティと使いやすさを両立する技術として、Google・Apple・Microsoftといった主要プラットフォームへの導入が加速しています。本コラムでは、パスキーとは何か、そのしくみからメリット・課題、導入事例まで解説します。

目次

デジタル認証の歴史とパスワードの限界

パスワードがコンピュータシステムの認証手段として登場したのは1960年代、MITのCTSSシステムが最初とされています。以来半世紀以上、パスワードはデジタルアイデンティティを守る主要な手段として使われてきました。しかしインターネットの普及でオンラインアカウント数が爆発的に増えた結果、「パスワード疲れ」という深刻な問題が生まれました。

人間の記憶力には限界があります。多数の複雑なパスワードを覚えるのは現実的でなく、多くのユーザーが同じパスワードを複数のサービスで使い回したり、誕生日や家族の名前など推測されやすい文字列に頼ったりしています。こうした実態が、不正ログインや情報漏洩の温床となっています。

この状況を根本から変えるために生まれたのが、パスキーという新しい認証方式です。

パスキーとは何か

パスキーとは、「FIDOアライアンス」が推進する認証規格に基づく、パスワードに代わる認証方式です。FIDOは「Fast Identity Online」の略で、生体認証などを活用した新しいオンライン認証の標準化を目指す非営利団体です。

従来のパスワードと異なり、パスキーは生体認証(指紋認証・顔認証など)とデバイスの暗号鍵を組み合わせて本人確認を行います。ユーザーはパスワードを覚えたり入力したりする必要がなく、スマートフォンのロック解除と同じ操作だけでログインが完了します。

パスキーを利用した認証の例として、iPhoneでのYahooのログイン認証は下記のようになります。

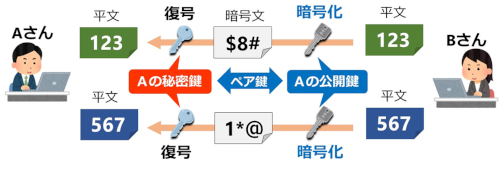

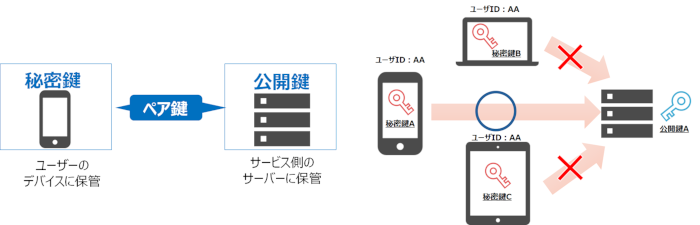

パスキーの技術的な基盤はFIDO2です。FIDO2は2018年に標準化されたパスワードレス認証の技術規格で、「公開鍵暗号方式」を使って高いセキュリティを実現します。ユーザーのデバイスに秘密鍵が、サービス側のサーバーには公開鍵が保存され、この鍵ペアを使って認証が行われます。

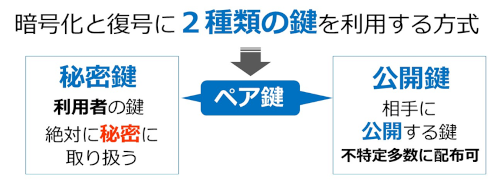

公開鍵暗号方式とは、2種類の鍵を使う暗号化のしくみです。誰にでも公開できる「公開鍵」と、デバイスの外に出ない「秘密鍵」の2つを組み合わせて認証します。たとえばBさんがAさんに「123」というデータを安全に送りたい場合、AさんのIが公開している公開鍵で暗号化します。この暗号文はAさんの秘密鍵でしか復号できないため、Aさん以外は内容を見ることができません。

パスキーの認証プロセス

パスキーを使ったログインの流れを、もう少し具体的に見てみましょう。

① 公開鍵と秘密鍵の生成(初回登録時)

ユーザーが新しいアカウントを作成する際、デバイス上で公開鍵と秘密鍵のペアが自動生成されます。公開鍵はサーバーに送られて保存され、秘密鍵はデバイスの中にだけ保管されます。

サービス側が持つのは公開鍵だけです。仮にサーバーから公開鍵が流出しても、秘密鍵がなければ不正ログインはできません。また、この鍵ペアはデバイスごとに生成されるため、異なるデバイスで同じサービスにログインする場合は、デバイスごとに鍵ペアを作成する必要があります。

② ログイン時の認証プロセス

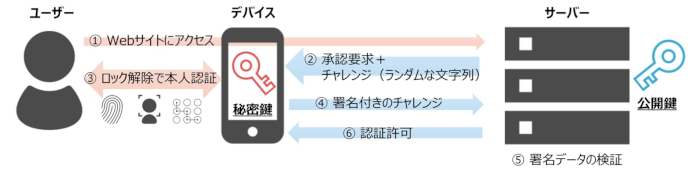

① ユーザーがデバイスでサービスのWebサイトにアクセスし、ログインを試みます。

② Webサイトは「チャレンジ」と呼ばれるランダムな文字列をデバイスに送ります。

③ デバイスは秘密鍵を使うため、指紋認証や顔認証などで本人確認を求めます。

④ 本人確認が通ると、デバイスが秘密鍵でチャレンジに署名し、署名済みのデータをWebサイトに送信します。

⑤ Webサイトは、サーバーに保存している公開鍵でその署名を検証します。

⑥ 検証が成功すれば、ログイン完了です。

このしくみの大きなポイントは、「共有される秘密情報」が存在しないことです。パスワードはユーザーとサービス側の両方が同じ文字列を持つ必要があり、サーバーのデータベースが漏洩すればパスワードも流出します。一方、パスキーでは秘密鍵がデバイスの外に出ることはなく、サービス側が持つのは公開鍵だけです。

さらに、パスキーはフィッシング攻撃に強いという利点があります。パスキーはWebサイトのドメイン情報と紐づいて管理されるため、見た目が本物そっくりな偽サイトでは認証が成立しません。ユーザーが気づかずに偽サイトにアクセスしても、ログイン情報が盗まれるリスクを大幅に減らせます。ただし、未対応環境に誘導して別方式でログインさせるダウングレード攻撃など、運用上の抜け道には留意が必要です。IdP 側でフィッシング耐性 MFA を強制する運用が有効です。

パスワードの限界とパスキーの優位性

従来のパスワード認証には、構造的な弱点があります。まず、記憶の限界という問題です。セキュリティの専門家はサービスごとに異なる複雑なパスワードを使い、定期的に変更することを推奨していますが、数十〜数百のアカウントを持つ一般ユーザーにとって、この運用は現実的ではありません。

入力の手間も課題です。大文字・小文字・数字・記号を組み合わせた複雑なパスワードをモバイル端末で正確に入力するのは煩わしく、忘れた場合のリセット手続きも手間がかかります。

これに対してパスキーは、指紋や顔認証で認証が完了するため入力の手間がほとんどありません。デバイス間で同期できるサービスも増えており、端末を買い替えた際の移行もスムーズになりつつあります。

セキュリティ面でも優位性が際立ちます。フィッシング攻撃への耐性があり、サーバー漏洩時のリスクも限定的です。パスワードの総当たり攻撃(ブルートフォース攻撃)に対しても、パスキーは本質的に無効です。なぜなら「破れるパスワード」そのものが存在しないからです。

マルチデバイス時代におけるパスキーの課題

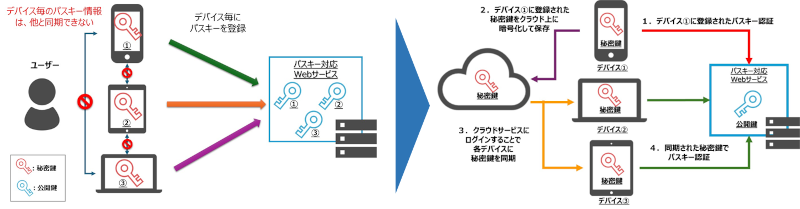

パスキーには多くのメリットがある一方で、現時点での課題もあります。最も大きいのは、デバイスごとに鍵ペアを作成する必要があるという点です。特にクラウド同期に対応していない古いシステムやサービスでは、新しい端末を使うたびに登録作業が必要になり、ユーザーにとっての手間が増えます。

ただし、この課題はパスキーの普及とともに改善が進んでいます。AppleのiCloudキーチェーンのようなサービスは、秘密鍵をエンドツーエンドで暗号化しながら複数のAppleデバイス間でパスキーを同期可能です。今後さらに多くのサービスがクラウド同期に対応することで、マルチデバイスでの使い勝手は向上していくでしょう。

主要企業によるパスキー導入事例

パスキーの普及は、主要テクノロジー企業の積極的な取り組みによって加速しています。Google・Apple・Microsoftの3社が各プラットフォームでパスキーをサポートしたことで、Android・iOS・Windows・macOSなど主要OSで利用できる環境が整いました。

Googleは2023年から本格的にパスキーをサポートし、Googleアカウントへのログインにパスキーが使えるようになりました。ChromeブラウザでもWebサイトへのパスキーログインに対応しています。なお、Google は 2023 年 10 月に個人アカウントでパスキーをデフォルト選択とし、より一層の普及を進めています。

AppleはiOS 16とmacOS Venturaからパスキーをネイティブサポートし、iCloudキーチェーンを通じてAppleデバイス間での同期を実現しています。

MicrosoftはWindows Hello機能と連携してパスキーをサポートし、Azure Active Directory(現Microsoft Entra ID)との統合により、企業向けのセキュリティ強化にも活用されています。

ECサイトでもパスキー対応が広がっており、Amazonはパスキーによるログインをサポートしています。ユーザーは指紋認証や顔認証だけでショッピングサイトにアクセスできるようになっています。このように多くの企業がパスキーを採用しており、その波は今後さらに広がると見られています。

パスキー導入における課題と対策

パスキーの導入にはメリットが多い一方で、いくつかの課題も残っています。

ユーザーの認知・理解不足:多くのユーザーはまだパスキーに慣れておらず、新しい認証方式への切り替えに不安を感じることがあります。サービス提供者は、パスキーの利点や使い方をわかりやすく説明し、段階的な移行を支援することが重要です。

レガシーシステムとの互換性:古いシステムやアプリケーションがパスキーに対応していないケースは少なくありません。システムの更新にはコストと時間がかかるため、当面はパスワードとパスキーを並行して使える環境を整えることが現実的です。

デバイス紛失時のリカバリー:パスキーはデバイスと紐づいているため、端末を紛失するとアカウントへのアクセスが難しくなる可能性があります。複数のデバイスに登録しておくことや、リカバリーコードを事前に発行しておくなどの備えが重要です。多くのサービスでは、バックアップ用の認証手段を用意しています。

デバイス間の同期:すべてのサービスがクロスデバイス同期に対応しているわけではありません。パスキー対応のパスワードマネージャーを活用することで、この問題を補うことが可能です。

組織のセキュリティポリシーの見直し:定期的なパスワード変更を義務付けていた組織では、パスキー導入によってポリシーの再設計が必要になります。セキュリティ担当者はパスキーの特性を正しく理解した上で、実態に合った運用ルールを策定することが求められます。

パスキーの将来と可能性

パスキー技術は今後もさまざまな分野での活用が期待されています。

IoT(モノのインターネット)との統合が進めば、スマートホーム機器やウェアラブルデバイスでもパスキーによる認証が当たり前になるでしょう。たとえばスマートロックとの連携で、スマートフォンの生体認証だけで自宅のドアを開けられるようになります。

企業のゼロトラストセキュリティとの親和性も高く注目されています。「何も信頼せず、常に検証する」というゼロトラストの考え方とパスキーは非常に相性が良く、従業員認証の強化や多要素認証の簡略化に貢献することが期待されています。

また、ブロックチェーン技術との連携も興味深い領域です。暗号資産のウォレット管理にパスキーを活用することで、複雑な秘密鍵の管理を簡素化できる可能性があります。

長期的には、パスキーはデジタルIDエコシステムの核となる技術として位置づけられるでしょう。政府発行のデジタルIDや、国境を越えたID相互運用の基盤として機能し、グローバルなデジタル経済を支える重要な役割を担うことが期待されています。

よくある質問(Q&A)

パスキーとパスワードの一番の違いは何ですか?

最大の違いは「共有される秘密情報があるかどうか」です。パスワードはユーザーとサービス側の両方が同じ文字列を保持するため、サーバーが攻撃された際に漏洩するリスクがあります。パスキーでは秘密鍵がデバイスの外に出ることはなく、サービス側が持つのは公開鍵だけです。公開鍵が漏洩しても、それだけでは不正ログインはできません。

パスキーを設定するには何が必要ですか?

指紋認証や顔認証、またはPINコードに対応したデバイス(スマートフォン・PC)と、パスキーに対応したWebサービスが必要です。GoogleアカウントやApple ID、Microsoftアカウントなど、主要なサービスではすでにパスキーの登録・利用が可能です。

スマートフォンを紛失した場合、アカウントにアクセスできなくなりますか?

パスキーはデバイスと紐づいているため、端末を紛失するとそのデバイスで登録したパスキーは使えなくなります。ただし、別のデバイスに事前にパスキーを登録しておく、またはリカバリーコードを取得しておくことでアクセスを維持可能です。iCloudキーチェーンやGoogleパスワードマネージャーを使えば、同じアカウントのデバイス間で自動同期が可能です。

フィッシング詐欺にパスキーは本当に強いのですか?

はい、パスキーはフィッシング攻撃に対して構造的に強い設計です。パスキーはWebサイトのドメイン情報と紐づいて管理されるため、偽サイトに誘導されても、正規のドメインと一致しなければ認証が成立しません。ユーザーが偽サイトに気づかなくても、認証情報が盗まれるリスクを防げます。

パスキーはすべてのサービスで使えますか?

現時点では、パスキーに対応したサービスは増えていますが、まだすべてのサービスで利用できるわけではありません。Google、Apple、Microsoft、Amazonなど主要なプラットフォームは対応済みですが、中小規模のサービスや古いシステムでは未対応のケースもあります。対応サービスは今後も順次拡大していく見込みです。

まとめ

パスキーは、長年パスワードが抱えてきた問題——覚えにくさ、使い回しによるリスク、フィッシング詐欺への脆弱性——を構造から解決する認証方式です。指紋や顔認証だけでログインが完了するため、セキュリティと利便性を同時に高められます。

もちろん、導入にあたっての課題もあります。ユーザーへの説明・教育、レガシーシステムとの互換性、デバイス紛失時の対策など、整備すべき点はまだ残っています。とはいえ、これらへの対策は徐々に充実してきており、パスワードとの併用期間を経ながら段階的に移行できる環境が整いつつあります。

Google・Apple・Microsoftをはじめ、グローバルな主要企業での導入が進んでいることを見ても、パスキーが認証技術の主流になる流れは明確です。IoTデバイスとの連携やゼロトラストセキュリティとの組み合わせなど、今後の発展余地も大きく、デジタルIDの基盤技術としての役割が期待されています。

「パスワードレス」への移行は一夜で完結するものではありませんが、パスキーという技術の登場によって、その道筋はかつてより明確になっています。今こそパスキーのしくみを正しく理解し、自社や個人のセキュリティ対策として活用を検討してみてはいかがでしょうか。