クリックジャッキングとダブルクリックジャッキングとは?しくみ・被害・対策を解説

クリックジャッキングとは

クリックジャッキングとは、悪意あるサイトが透明な偽レイヤーを正規サイトの上に重ね、ユーザーが気づかないまま意図しないボタンをクリックさせる攻撃手法です。例えば「ここをクリック」と書かれた場所の裏に「送金する」ボタンが隠されています。

ウェブサイトを訪問したユーザーを狙うサイバー攻撃の中でも、クリックジャッキングとダブルクリックジャッキングは、気づかないうちに意図しない操作を実行させる点で特に厄介な手口です。SNSのフォローやウェブカメラの起動、マルウェアのインストールなど、本人が望まない動作を引き起こします。本コラムでは、それぞれのしくみと起こり得る被害、そして対策について解説します。

目次

クリックジャッキングとは

クリックジャッキングとは、一見すると普通のウェブサイトの上に、見えない状態のリンクやボタンを重ねて配置し、ユーザーを視覚的に欺いて意図しないクリックを実行させるサイバー攻撃です。

「クリック」を「ジャック(乗っ取る)」するこの攻撃は、UIレッドレッシング(UI Redressing)とも呼ばれ、ユーザーが正規の操作をしているつもりでも、裏側では攻撃者が仕掛けたボタンが押されてしまうという構造を持っています。

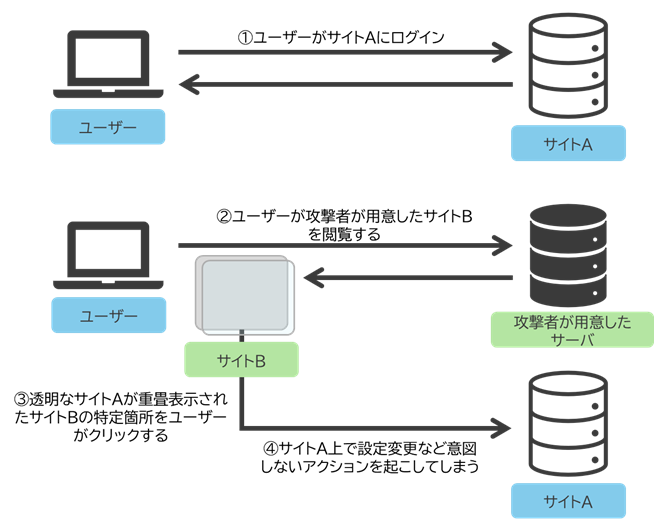

クリックジャッキングのしくみ

クリックジャッキングは、HTMLの「iframe(インラインフレーム)」タグを使い、悪意のあるウェブサイト上に別のサイトを透明な状態で重ねて表示します。iframeは本来、ウェブページ内にSNSや外部ECサイトの情報を埋め込む目的で使われる正規の機能ですが、攻撃者はこれを悪用します。

たとえば、ユーザーがウェブサイトAにログインしたまま悪意のあるウェブサイトBを訪問した場合、サイトB上にはサイトAが透明な形で重ねて表示されています。ユーザーがサイトB上の何かをクリックしたつもりでも、実際にはサイトAのボタンが押されており、設定変更など意図しないアクションが実行されてしまいます。

クリックジャッキングで起こり得る被害

クリックジャッキングを受けると、攻撃者はユーザーにさまざまな意図しない操作を実行させることが可能です。具体的な被害としては以下が挙げられます。

- 意図しない商品購入や送金

- 意図しないSNSでのフォローや投稿

- ウェブカメラやマイクの起動

- マルウェアのインストール

- 意図しない設定変更によるアカウントの乗っ取り

- 個人情報の漏洩

特に金融機関やECサイトを標的にした攻撃では、不正送金や意図しない購入など金銭的被害に直結するケースも報告されています。

クリックジャッキングの対策

クリックジャッキングを防ぐ方法は、ユーザー側とサイト運営者側の両方にあります。

ユーザー側の対策

クリックジャッキング対策の主体はサイト運営者側ですが、ユーザー側でも以下の対策で被害リスクをある程度下げることが可能です。

- ブラウザ設定でのサードパーティCookieのブロック

- ブラウザ設定でのJavaScriptの無効化

- ブラウザを常に最新バージョンへアップデート

ただし、これらの対策だけでは防ぎきれない場合もあります。信頼できないサイトでは、むやみにクリックしないことが最も有効な自己防衛策です。

サイト運営者側の対策

自社サイトがクリックジャッキングの標的にならないよう、運営者は以下の対策を実施することが重要です。

- X-Frame-Optionsの導入

- Content Security Policyの導入

HTTPレスポンスヘッダに「X-Frame-Options」を設定すると、外部サイトからのiframe埋め込みを制御可能です。特に「sameorigin」を指定した場合、同一サイトからのみ読み込みを許可し、外部からの不正な埋め込みを遮断可能です。

また、「Content Security Policy(CSP)」の「frame-ancestors」ディレクティブを活用すると、X-Frame-Optionsと同様の制御に加え、許可するアクセス元をより細かく指定することが可能です。Webサイトの改ざんやスクリプト挿入を検知・防止するセキュリティサービスの導入も、こうした攻撃への備えとして有効な選択肢の一つです。

ダブルクリックジャッキングとは

2025年2月に注目を集めた新しい攻撃手法が、ダブルクリックジャッキングです。クリックジャッキングをさらに巧妙に進化させた手口で、従来の「X-Frame-Options」による対策を回避できるとされています。

ダブルクリックジャッキングは、ユーザーのダブルクリック操作のタイミングを悪用する点が特徴です。

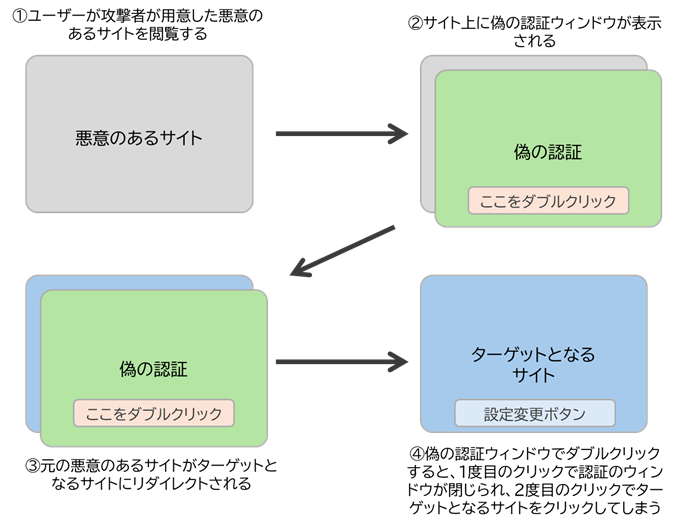

ダブルクリックジャッキングのしくみ

ダブルクリックジャッキングは、ダブルクリックの2回のクリックの間にある一瞬の隙をついた攻撃です。攻撃の流れは以下のとおりです。

- ユーザーが悪意のあるサイトにアクセスすると、ブラウザで新しいウィンドウが自動的に開きます。

- この新しいウィンドウは、CAPTCHA認証を装った偽の認証画面で、ユーザーにダブルクリックを促す画面になっています。

- 同時に、元の悪意あるサイトはOAuth認証リクエストなどを使い、ターゲットとなるサイトへ密かにリダイレクトされます。

- 偽の認証画面でダブルクリックすると、1回目のクリックで認証画面が閉じられ、2回目のクリックでターゲットサイト上で設定変更などの意図しない操作が実行されてしまいます。

ダブルクリックジャッキングで起こり得る被害

ダブルクリックジャッキングによって、以下のような被害が起こる可能性があります。

- 不正なログインやパスワードの漏洩

- 意図しないSNSでのフォローや投稿

- 意図しないアカウント設定の変更

- クレジットカード情報や銀行口座の不正利用

ダブルクリックジャッキングの対策

サイト運営者は、自社サイトがダブルクリックジャッキングの標的にならないよう、以下の対策を講じることが求められます。

- Double-Click-Protection: strictの導入

- Content Security Policyの導入

HTTPレスポンスヘッダに「Double-Click-Protection: strict」を実装すると、ダブルクリックの検知と防御が有効になり、この手口を利用した攻撃を制限可能です。また、クリックジャッキングと同様に、「Content Security Policy」の「frame-ancestors」も有効な対策となります。

注意が必要なウェブサイトの特徴

マウス操作だけで機能や設定を操作できるウェブサイトは、クリックジャッキングやダブルクリックジャッキングの影響を受けやすい傾向にあります。特に、プライバシー設定や情報の公開範囲をクリック一つで変更できるサイトは被害が深刻化しやすく、サイト設計に際してとりわけ注意が必要です。サイト運営者は、セキュリティ設定の見直しとあわせて、外部からの不正なコンテンツ挿入や改ざんを検知できる体制を整えておくことが望まれます。

よくある質問(Q&A)

Q1. クリックジャッキングはスマートフォンでも起こりますか?

はい、起こります。パソコンだけでなく、スマートフォンやタブレットでも同様の攻撃が成立します。モバイルブラウザも同じHTMLのしくみを使っているため、iframeを悪用した攻撃の対象になります。ブラウザを常に最新版に保つことが基本的な対策となります。

Q2. クリックジャッキングとフィッシング詐欺の違いは何ですか?

フィッシング詐欺は、偽サイトに誘導してIDやパスワードを入力させることが目的です。一方、クリックジャッキングは正規サイトの機能をそのまま利用し、ユーザーに意図しない操作を実行させます。どちらも視覚的な偽装を使う点は共通ですが、攻撃のしくみと目的が異なります。

Q3. 自社サイトがクリックジャッキングに対して脆弱かどうか、どう確認すればよいですか?

HTTPレスポンスヘッダに「X-Frame-Options」または「Content-Security-Policy」の「frame-ancestors」が設定されているかを確認するのが最初の手がかりです。ブラウザの開発者ツール(DevTools)やオンラインのヘッダーチェックツールで確認可能です。より確実に把握するには、専門機関による脆弱性診断の受診が推奨されます。

Q4. ダブルクリックジャッキングはどれくらい普及している攻撃ですか?

2025年2月に研究者が公表した比較的新しい手法であり、現時点では大規模な被害報告は多くありません。ただし、従来の対策(X-Frame-Options)を回避できる特性を持つため、今後の悪用が懸念されています。対策の実施は早めが得策です。

まとめ

本コラムでは、クリックジャッキングおよびダブルクリックジャッキングの手口を解説しました。どちらも悪意のあるサイトを使ってユーザーの操作を誘導し、マルウェアのインストールや個人情報の漏洩につながる危険な攻撃です。

IPAの報告によると、クリックジャッキング自体のウェブサイト届出に占める割合は1パーセント未満と多くはありません。しかし、その手口はダブルクリックジャッキングのように年々巧妙化しています。「自社サイトは大丈夫」と油断せず、HTTPレスポンスヘッダの設定見直しや外部からの改ざん検知のしくみを確認することが、現実的な備えの第一歩です。